OxideTerm

Zero Electron. Zero OpenSSL. Zero Telemetry. Zero Subscription. BYOK-first. Pure Rust SSH.

Um workspace SSH local-first: abra um nó remoto uma vez e trabalhe com shell, SFTP, portas, trzsz, edição leve, shell local e OxideSens AI BYOK-first.

O DIFERENCIAL

Por que OxideTerm?

Não é só terminal: é um workspace local-first para nós remotos.

| O problema | A resposta do OxideTerm |

|---|---|

| Workspace SSH, não apenas shell | Workspace de nó remoto — terminais, SFTP, port forwarding, trzsz, IDE leve, monitoramento e contexto de IA sob um nó |

| Você ainda precisa de shell local | Shell local integrado — zsh/bash/fish/pwsh/WSL2 ao lado das sessões SSH, com tarefas locais e remotas na mesma UI |

| Edição remota de arquivos precisa do VS Code Remote | IDE integrada — CodeMirror 6 via SFTP com 24 linguagens, agente remoto opcional de ~1 MB |

| Sem reutilização de conexões SSH | Multiplexação — uma conexão SSH compartilhada entre terminal, SFTP, encaminhamento e IDE |

| Bibliotecas SSH dependem do OpenSSL | russh 0.59 — SSH em Rust puro compilado com ring. Zero dependências C |

| Apps Electron de 100+ MB | Tauri 2.0 — binário de 25–40 MB. Não é wrapper — app nativa real com backend Rust |

| Você não quer telemetria nem assinatura do app | Zero rastreamento, zero assinatura para o core SSH — SSH/SFTP/port forwarding/shell local não exigem conta ou assinatura OxideTerm; Cloud Sync é opcional via plugin |

| Credenciais armazenadas em texto puro nos arquivos de configuração | Criptografado em repouso — chaveiro do SO para senhas, ChaCha20-Poly1305 + Argon2id para exportações .oxide. Nada em texto puro |

| Você quer IA sem conta de plataforma | OxideSens BYOK-first — IA target-first para conexões salvas, sessões SSH ativas, buffers de terminal, caminhos SFTP, configurações e base de conhecimento |

DEMO AO VIVO

Veja em ação

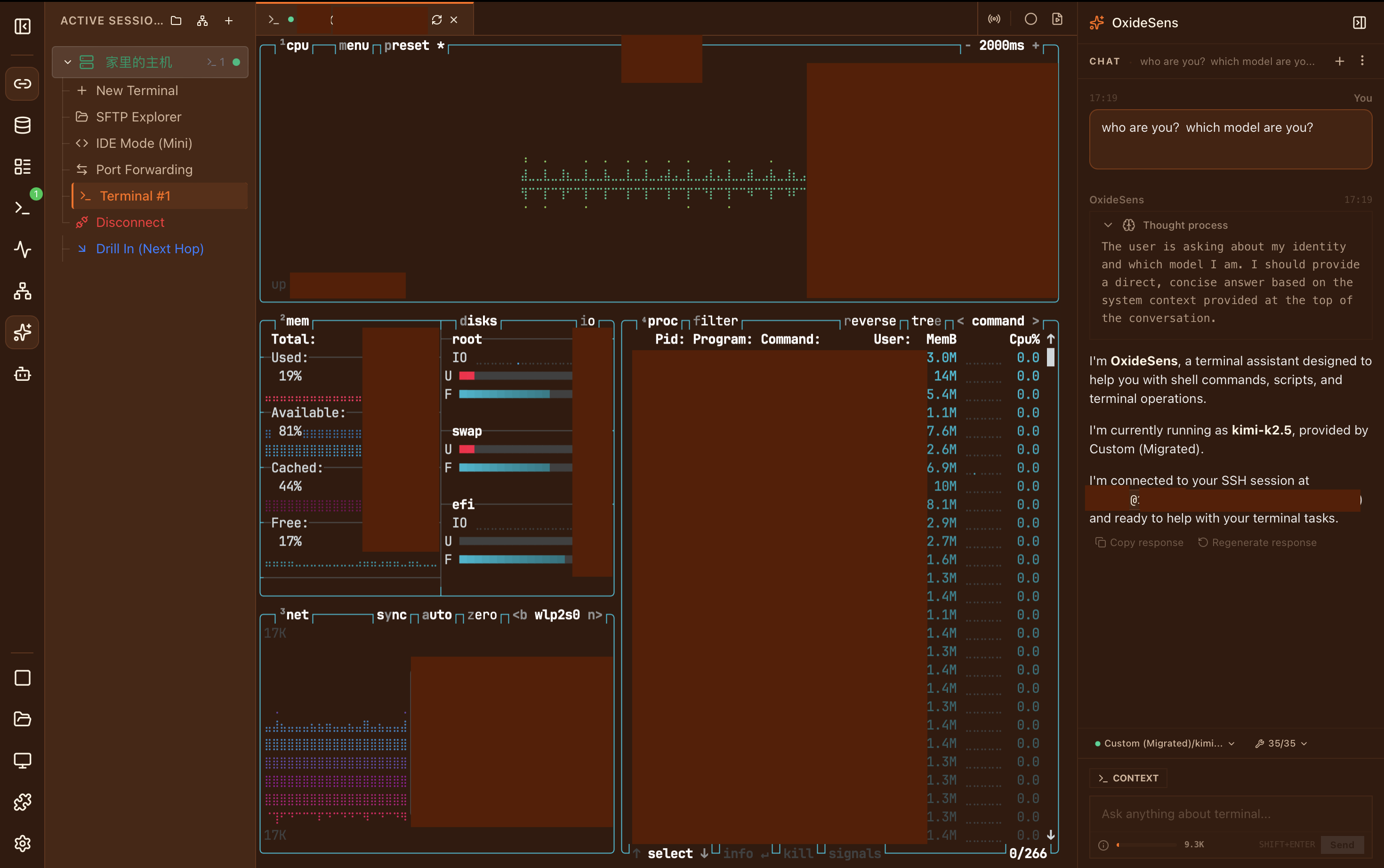

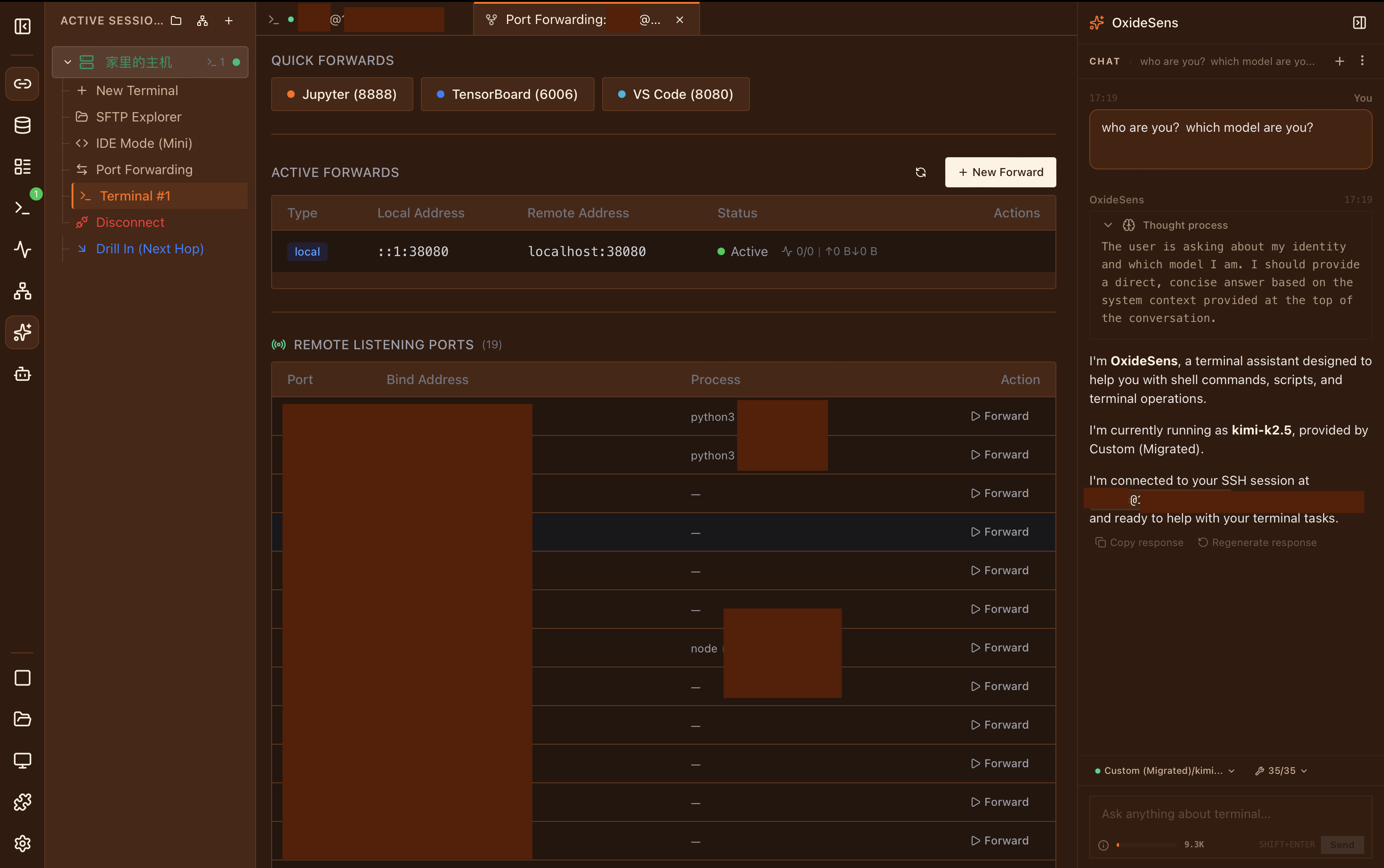

OxideSens AI pode controlar terminais ativos e ferramentas do workspace a partir de um único assistente.

EM DETALHE

Tudo o que você precisa, nada que não precise

Terminal

- Painéis divididos com broadcast para todas as sessões

- Renderização WebGL a 60fps+, modo burst 120Hz

- Gravação e reprodução de sessões (asciicast v2)

- 31+ temas + editor de temas personalizados CSS

- Paleta de comandos (⌘K) e modo zen

- Atalhos de teclado configuráveis com modo vi

- Autocompletar de hostnames SSH e sessões salvas

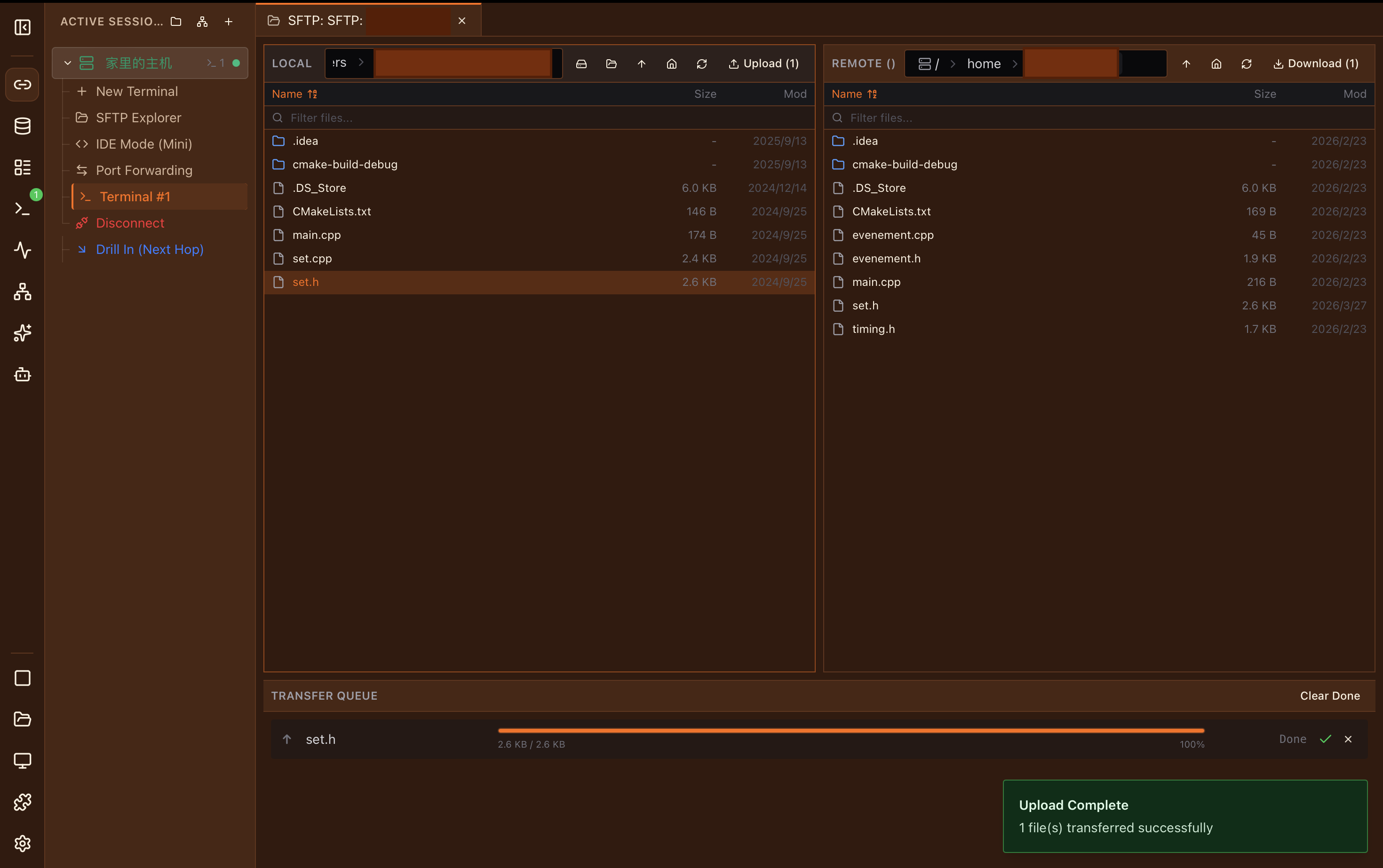

Gerenciador SFTP

- Navegador de painel duplo com arrastar e soltar

- Pré-visualização inteligente: imagens, vídeo, áudio, código, PDF, hex, fontes

- Fila de transferência com progresso em tempo real e ETA

- Favoritos e extração de arquivos

- Renomear, excluir, criar pastas e transferências em lote

- Modo vigilância: upload automático ao detectar alterações locais

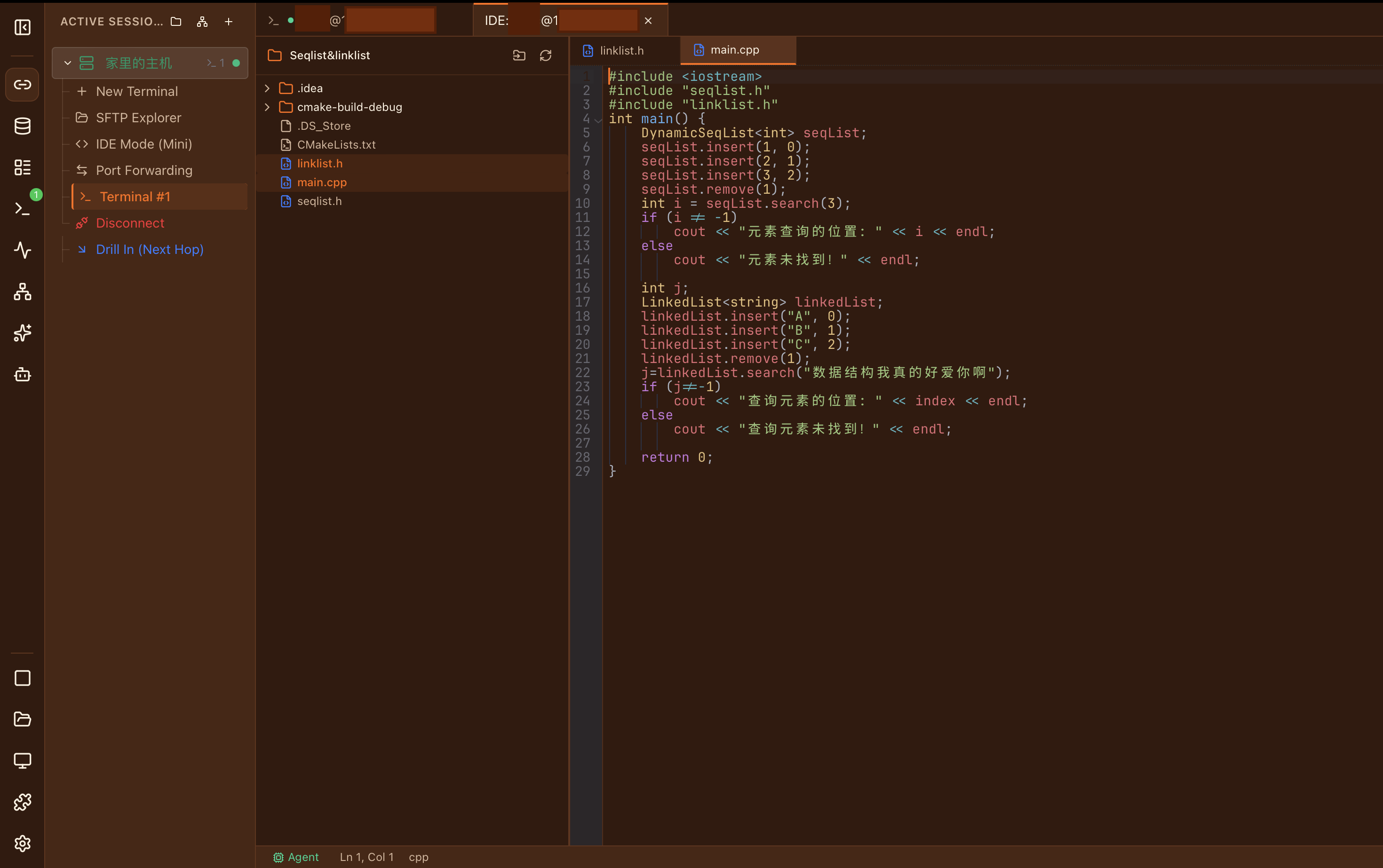

IDE integrado

- CodeMirror 6 com 24 modos de linguagem

- Árvore de arquivos com status Git

- Edição multi-aba com resolução de conflitos

- Agente remoto opcional ~1 MB (Linux, 9 arquiteturas)

- Buscar e substituir com regex em arquivos remotos

- Destaque de sintaxe para 24 linguagens: Rust, Python, JS/TS, Go, C/C++, Java, YAML, JSON, TOML, Markdown, Shell e mais

OxideSens AI

- Painel inline (⌘I) + chat na barra lateral

- Ferramentas target-first de workspace, não uma lista gigante

- Base RAG com busca por palavras-chave + vetores

- Diagnosticar saída remota, executar comandos aprovados, inspecionar arquivos e explicar falhas

- Traga sua chave: OpenAI, Anthropic, Google, DeepSeek, Ollama ou endpoints compatíveis

Encaminhamento de portas

- Local (-L), Remoto (-R), SOCKS5 dinâmico (-D)

- I/O por passagem de mensagens sem bloqueio

- Restauração automática após reconexão

- Relatório de falhas e timeout de inatividade

- Monitoramento em tempo real de largura de banda e latência

CONFIANÇA ZERO

Segurança em primeiro lugar

Proteção empresarial sem complexidade empresarial.

Criptografia de alta segurança

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memória, 4 iterações) para exportações criptografadas .oxide.

Integração com chaveiro do SO

Senhas e chaves API armazenadas no chaveiro macOS, gerenciador de credenciais Windows ou Linux Secret Service. Nunca em arquivos de configuração.

Criptografia pura Rust

russh 0.59 + backend criptográfico ring. Chaves Ed25519, RSA, ECDSA. Suítes ChaCha20-Poly1305 e AES-GCM.

Biometria e TOFU

Touch ID controla o acesso ao chaveiro no macOS. Verificação de chaves de host com Trust-On-First-Use (TOFU). Memória sensível zerada instantaneamente.

Zeramento de memória

Todos os dados sensíveis — senhas, chaves, cargas descriptografadas — são apagados com segurança da memória pelo crate zeroize. Os handlers Drop garantem zero resíduos.

Tokens WS de uso único

Cada ponte WebSocket recebe um token único de uso único com limite de tempo. Previne ataques de replay e sequestro de sessão não autorizado.

ARQUITETURA

Sob o capô

Arquitetura de plano duplo

Frames binários WebSocket para I/O de terminal, Tauri IPC para comandos de controle. Largura de banda dedicada por sessão.

Renderização WebGL

Terminal acelerado por GPU via xterm.js 6. Agendador adaptativo: burst 120Hz+, normal 60Hz, ocioso 1–15Hz backoff.

Multiplexação de conexões

Uma conexão SSH compartilhada entre terminal, SFTP, encaminhamento e IDE. Pool com contagem de referência e limpeza automática.

Criptografia de alta segurança

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memória, 4 iterações). Senhas no chaveiro do SO, Touch ID no macOS.

11 idiomas

Tradução completa da UI em 22 namespaces: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Ecossistema de plugins

Plugins ESM em runtime com 18 namespaces de API, UI Kit integrado e abas, painéis laterais, menus de contexto, itens da barra de status, atalhos e interface de progresso integrados nativamente.

DO CRIADOR

Criei o OxideTerm porque queria uma única ferramenta que realmente fizesse tudo — SSH, SFTP, encaminhamento de portas, edição de código — sem ser pesada ou exigir assinatura. As escolhas técnicas (SSH em Rust puro, protocolo binário, criptografia ChaCha20) não estão lá para impressionar; simplesmente faziam sentido quando se busca algo rápido, portátil e correto. É um projeto solo, então não vai ser perfeito, mas prefiro entregar algo honesto do que algo polido com atalhos.

COMPARAR

Como o OxideTerm se compara?

Uma visão factual do que as diferentes abordagens de ferramentas de terminal oferecem.

| Recurso | OxideTerm | Baseado em Electron | Tradicional |

|---|---|---|---|

| Tamanho do binário | 25–40 MB | 100+ MB | Varia |

| Implementação SSH | Rust puro (criptografia ring, zero dependências C) | Geralmente OpenSSL / libssh2 | SSL do sistema ou integrado |

| Terminal local | ✓ | Parcial | — |

| SFTP integrado | ✓ | Parcial | Parcial |

| Edição remota de código | ✓ | — | — |

| IA com contexto de terminal | ✓ | — | — |

| Reconexão graciosa (preservação de sessão) | ✓ | — | — |

| Multiplexação de conexões | ✓ | — | Parcial |

| Sistema de plugins | ✓ | — | Parcial |

| Interface multilíngue | ✓ | Parcial | Parcial |

| Código aberto | ✓ | Varia | — |

| Uso gratuito | ✓ | Varia | Varia |

A comparação reflete tendências gerais de cada categoria, não um produto específico. Ferramentas individuais dentro de cada categoria podem diferir.

LINHA DE COMANDO

CLI Companion

Conheça o oxt — seu parceiro de terminal.

JSON-RPC 2.0 via Unix Socket (macOS/Linux) ou Named Pipe (Windows). Saída legível e analisável.

FAQ

Perguntas frequentes

O OxideTerm é gratuito?

Quais métodos de autenticação SSH são suportados?

Onde meus dados são armazenados?

Posso usar o OxideTerm offline?

O que preciso para os recursos de IA?

Por que o OxideTerm não usa libssh2 ou OpenSSL?

CONFORMIDADE

Conformidade e avisos legais

O OxideTerm foi projetado para administração de sistemas legítima, desenvolvimento e pesquisa. Levamos a conformidade a sério.

Conformidade de rede

O OxideTerm é uma ferramenta profissional de gerenciamento de servidores remotos e emulação de terminal. Este software é destinado exclusivamente à administração de sistemas em conformidade, gerenciamento de rede, desenvolvimento de software e pesquisa acadêmica. Os usuários devem cumprir rigorosamente todas as leis e regulamentos aplicáveis ao usar as funcionalidades de túnel SSH ou encaminhamento de portas. É estritamente proibido o uso deste software para acesso não autorizado a recursos restritos ou violação de regulamentações de segurança cibernética.

Aviso sobre o serviço de IA

As funcionalidades de assistência de IA fornecidas pelo OxideTerm (completação de comandos, análise de logs) funcionam como ferramentas de integração técnica. O histórico de conversas de IA é armazenado localmente no dispositivo do usuário de forma criptografada e nunca é enviado a nenhum servidor. O software não distribui conteúdo gerado por IA a terceiros. Os usuários são responsáveis por configurar suas próprias credenciais de API de serviços de IA de terceiros e assumem a responsabilidade legal final pelas interações resultantes. Recomendamos o uso dessas funcionalidades em conformidade com todas as regulamentações de governança de IA aplicáveis.

Segurança de dados e privacidade

Entendemos a sensibilidade dos dados operacionais. O OxideTerm adota uma arquitetura Local-First. Todas as credenciais do servidor, chaves e arquivos de configuração são criptografados e armazenados exclusivamente no dispositivo local do usuário usando algoritmos de criptografia de alta segurança. Este software não coleta, carrega nem divulga dados de conexão sensíveis a terceiros.

Licença

Este software é distribuído sob GNU General Public License v3.0 (GPL-3.0). OxideTerm antes usava PolyForm Noncommercial e migrou para GPL-3.0 para evitar armadilhas source-available, ambiguidade não comercial e cláusulas anti-concorrência. Código público não é automaticamente open source: proibir redistribuição, reempacotamento, produtos concorrentes ou exigir aprovação de plataforma o transforma em source-available branding. OxideTerm não adiciona essas restrições.

Esta página é fornecida apenas para fins informativos e não constitui aconselhamento jurídico. Os usuários são responsáveis por garantir que seu uso do OxideTerm esteja em conformidade com todas as leis locais e internacionais aplicáveis.

COMECE AGORA

Baixar OxideTerm

Disponível para macOS, Windows e Linux

Requisitos: macOS 10.15+, Windows 10+, Linux (glibc 2.31+). Usa o runtime WebView do sistema; a maioria dos sistemas já o inclui.

Ver todos os lançamentos no GitHub →