OxideTerm

Zero Electron. Zero OpenSSL. Zero Telemetry. Zero Subscription. BYOK-first. Pure Rust SSH.

Ein local-first SSH-Workspace: Remote-Knoten einmal öffnen, dann Shell, SFTP, Port-Forwarding, trzsz, leichtes Editing, lokale Shell und BYOK-first OxideSens KI nutzen.

DER UNTERSCHIED

Warum OxideTerm?

Nicht nur ein Terminal, sondern ein local-first Workspace für Remote-Knoten.

| Das Problem | OxideTerms Antwort |

|---|---|

| SSH-Workspace, nicht nur Shell | Remote-Knoten-Workspace — Terminals, SFTP, Port-Forwarding, trzsz, leichtes IDE, Monitoring und KI-Kontext unter einem Knoten |

| Du brauchst weiterhin eine lokale Shell | Integrierte lokale Shell — zsh/bash/fish/pwsh/WSL2 neben SSH-Sessions, lokale und entfernte Aufgaben in einer UI |

| Remote-Dateibearbeitung braucht VS Code Remote | Integrierte IDE — CodeMirror 6 über SFTP mit 24 Sprachen, optionaler ~1 MB Remote-Agent |

| Keine Wiederverwendung von SSH-Verbindungen | Multiplexing — eine SSH-Verbindung geteilt zwischen Terminal, SFTP, Weiterleitung und IDE |

| SSH-Bibliotheken hängen von OpenSSL ab | russh 0.59 — reines Rust SSH kompiliert mit ring. Null C-Abhängigkeiten |

| 100+ MB Electron-Apps | Tauri 2.0 — 25–40 MB Binärdatei. Kein Wrapper — echte native App mit Rust-Backend |

| Keine Telemetrie oder App-Abos | Kein Tracking, kein App-Abo für den SSH-Kern — SSH/SFTP/Port-Forwarding/lokale Shell brauchen kein OxideTerm-Konto oder Abo; Cloud Sync ist optional per Plugin |

| Anmeldedaten im Klartext in Konfigurationsdateien | Verschlüsselt gespeichert — OS-Schlüsselbund für Passwörter, ChaCha20-Poly1305 + Argon2id für .oxide-Exporte. Nichts im Klartext |

| KI ohne Plattformkonto | BYOK-first OxideSens — target-first Workspace-KI für gespeicherte Verbindungen, Live-SSH-Sessions, Terminal-Buffer, SFTP-Pfade, Einstellungen und Wissensbasis |

LIVE-DEMO

In Aktion sehen

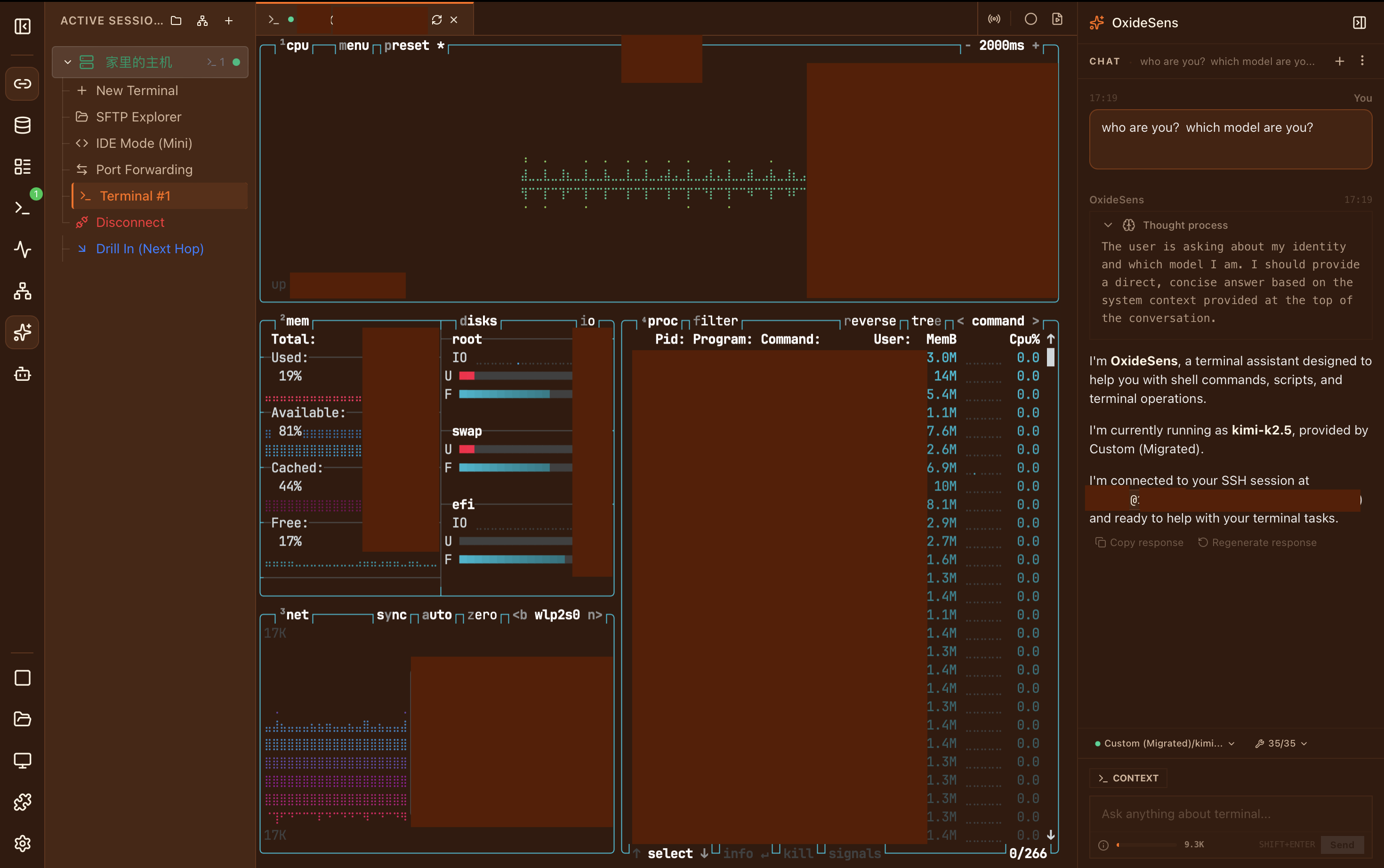

OxideSens AI kann Live-Terminals und Workspace-Werkzeuge über einen Assistenten steuern.

IM DETAIL

Alles was Sie brauchen, nichts was Sie nicht brauchen

Terminal

- Geteilte Panels mit Broadcast-Eingabe an alle Sitzungen

- WebGL-Rendering bei 60fps+, Burst-Modus 120Hz

- Sitzungsaufzeichnung und -wiedergabe (asciicast v2)

- 31+ Themes + CSS-Variablen Custom-Theme-Editor

- Befehlspalette (⌘K) und Zen-Modus

- Anpassbare Tastaturkürzel mit vi-Modus

- Autovervollständigung für SSH-Hostnamen und gespeicherte Sitzungen

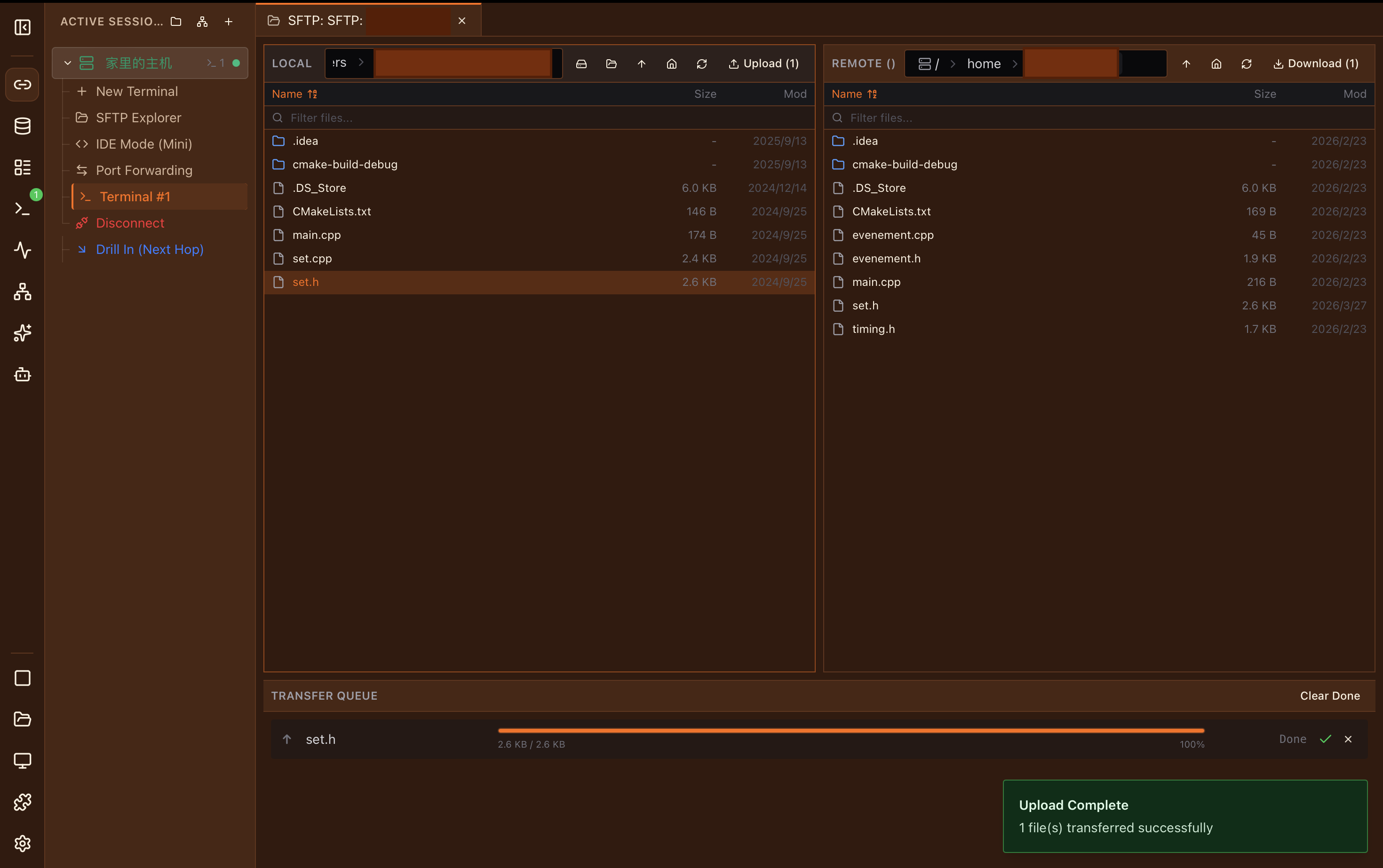

SFTP-Dateimanager

- Dual-Panel-Browser mit Drag & Drop

- Intelligente Vorschau: Bilder, Video, Audio, Code, PDF, Hex, Schriften

- Übertragungswarteschlange mit Echtzeit-Fortschritt und ETA

- Lesezeichen und Archiv-Entpackung

- Umbenennen, Löschen, Ordner erstellen und Stapelübertragungen

- Überwachungsmodus: automatischer Upload bei lokalen Änderungen

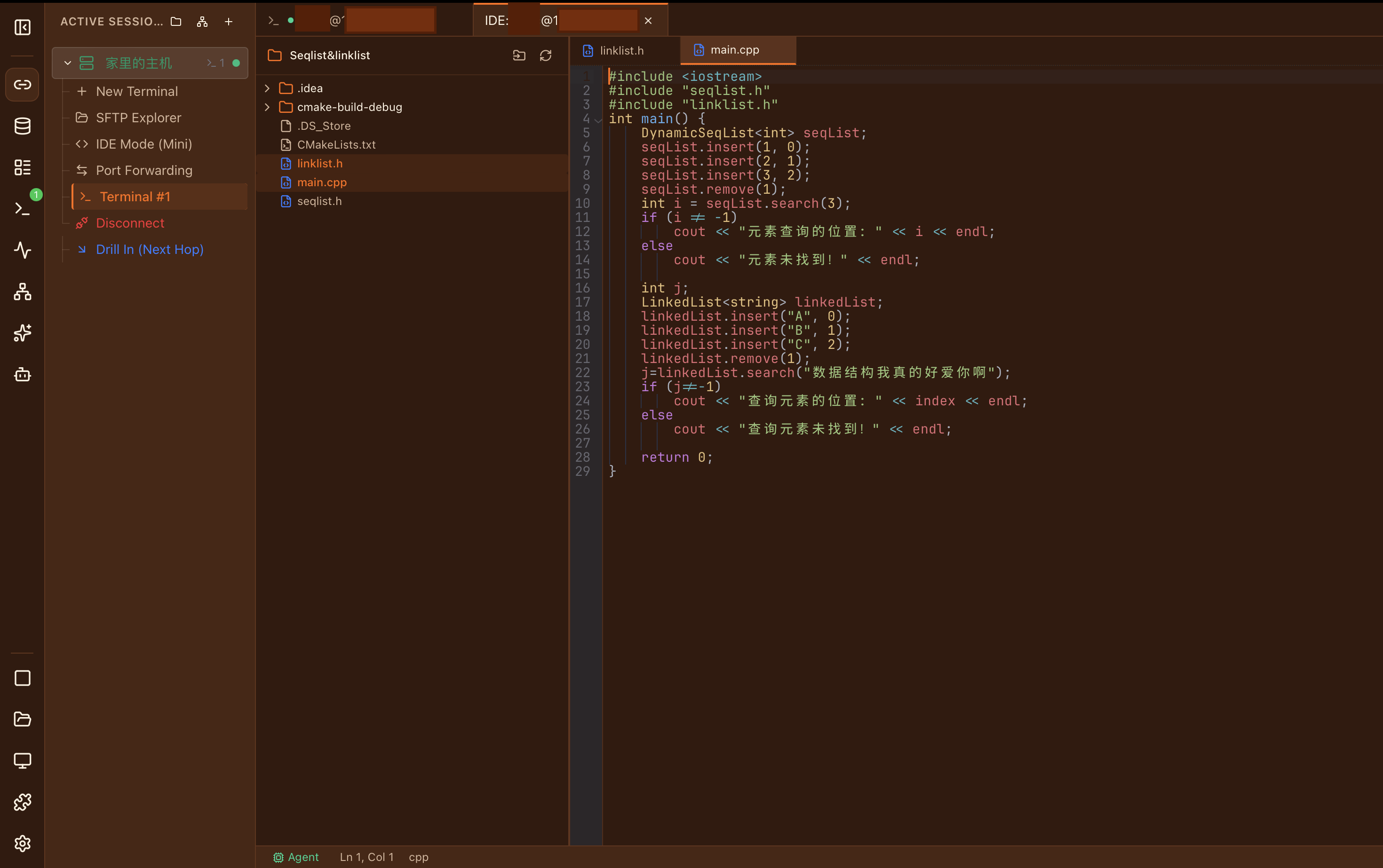

Integrierte IDE

- CodeMirror 6 mit 24 Sprachmodi

- Dateibaum mit Git-Status

- Multi-Tab-Bearbeitung mit Konfliktlösung

- Optionaler ~1 MB Remote-Agent (Linux, 9 Architekturen)

- Suchen & Ersetzen mit Regex über Remote-Dateien

- Syntaxhervorhebung für 24 Sprachen: Rust, Python, JS/TS, Go, C/C++, Java, YAML, JSON, TOML, Markdown, Shell und mehr

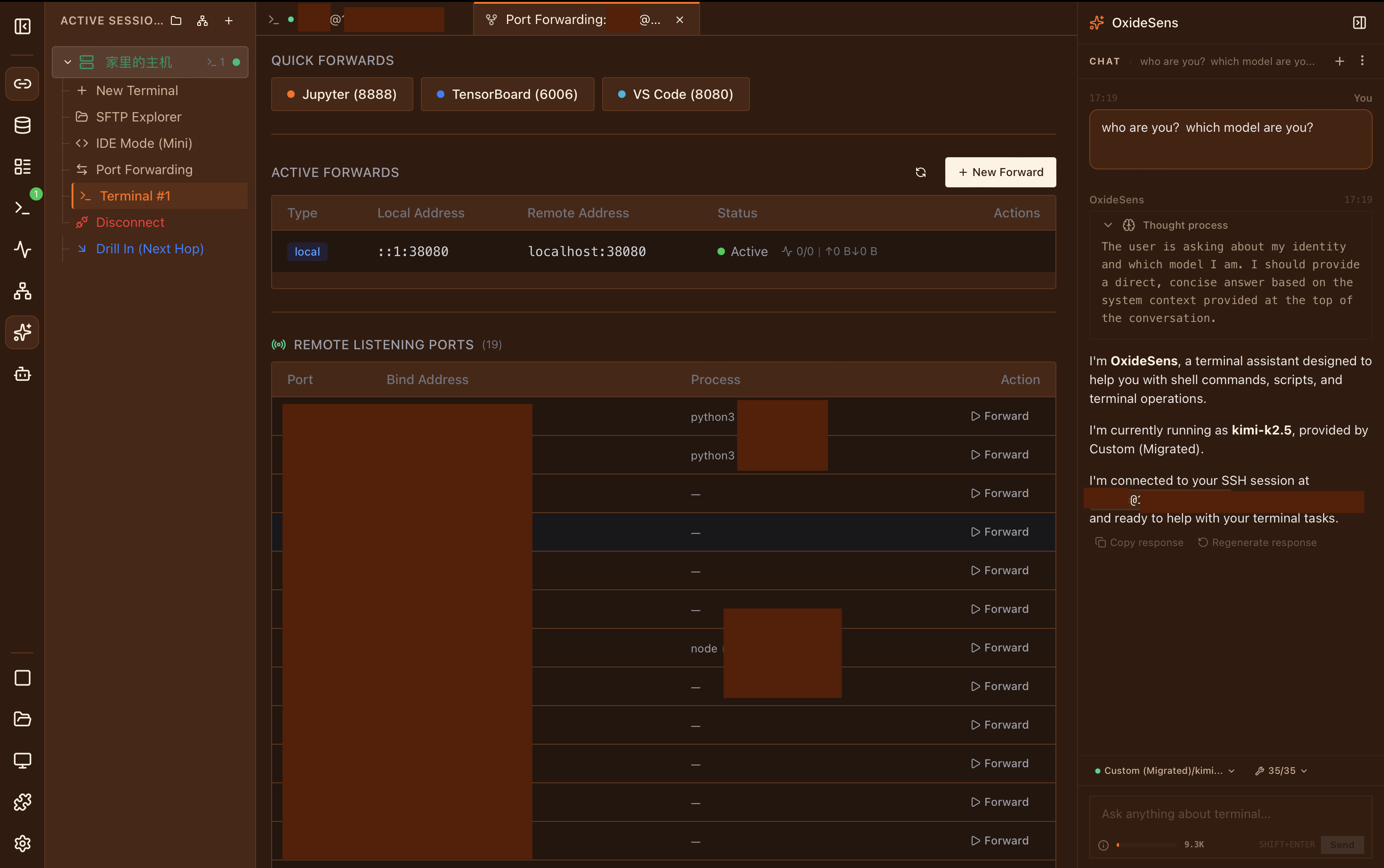

OxideSens AI

- Inline-Panel (⌘I) + Seitenleisten-Chat

- Target-first Workspace-Tools statt riesiger Tool-Liste

- RAG-Wissensbasis mit Keyword- und Vektorsuche

- Remote-Ausgaben diagnostizieren, genehmigte Befehle ausführen, Dateien prüfen und Fehler erklären

- Eigene Schlüssel für OpenAI, Anthropic, Google, DeepSeek, Ollama oder kompatible Endpunkte

Port-Weiterleitung

- Lokal (-L), Remote (-R), Dynamisch SOCKS5 (-D)

- Lock-freie Nachrichtenbasierte I/O

- Automatische Wiederherstellung nach Neuverbindung

- Fehlerberichte und Leerlauf-Timeout

- Echtzeit-Überwachung von Bandbreite und Latenz

ZERO TRUST

Sicherheit zuerst

Unternehmensschutz ohne Unternehmenskomplexität.

Hochsichere Verschlüsselung

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB Speicher, 4 Iterationen) für .oxide-verschlüsselte Exporte.

OS-Schlüsselbund-Integration

Passwörter und API-Schlüssel im macOS-Schlüsselbund, Windows-Anmeldeinformationsverwaltung oder Linux Secret Service. Niemals in Konfigurationsdateien.

Reine Rust-Kryptographie

russh 0.59 + ring Krypto-Backend. Ed25519-, RSA-, ECDSA-Schlüssel. ChaCha20-Poly1305 und AES-GCM Cipher Suites.

Biometrie und TOFU

Touch ID schützt den Schlüsselbund-Zugriff auf macOS. Host-Key-Verifizierung mit Trust-On-First-Use (TOFU). Sensible Speicherbereiche sofort gelöscht.

Speicher-Nullung

Alle sensiblen Daten — Passwörter, Schlüssel, entschlüsselte Payloads — werden über das zeroize-Crate sicher aus dem Speicher gelöscht. Drop-Handler garantieren null Rückstände.

Einmal-WS-Token

Jede WebSocket-Brücke erhält ein einzigartiges Einmal-Token mit Zeitlimit. Verhindert Replay-Angriffe und unbefugtes Session-Hijacking.

ARCHITEKTUR

Unter der Haube

Dual-Plane-Architektur

WebSocket-Binärframes für Terminal-I/O, Tauri IPC für Steuerbefehle. Jede Sitzung erhält dedizierte Bandbreite.

WebGL-Rendering

GPU-beschleunigtes Terminal über xterm.js 6. Adaptiver Scheduler: Burst 120Hz+, Normal 60Hz, Leerlauf 1–15Hz Backoff.

Verbindungsmultiplexing

Eine SSH-Verbindung geteilt zwischen Terminal, SFTP, Weiterleitung und IDE. Referenzzählender Pool mit automatischer Bereinigung.

Hochsichere Verschlüsselung

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB Speicher, 4 Iterationen). Passwörter im OS-Schlüsselbund, Touch ID auf macOS.

11 Sprachen

Vollständige UI-Übersetzung über 22 Namespaces: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Plugin-Ökosystem

Runtime-ESM-Plugins mit 18 API-Namespaces, integriertem UI-Kit sowie nativ eingebundenen Tabs, Seitenleisten-Panels, Kontextmenüs, Statusleisten-Items, Tastenkürzeln und Fortschritts-UI.

VOM ENTWICKLER

Ich habe OxideTerm gebaut, weil ich ein einziges Tool wollte, das wirklich alles kann — SSH, SFTP, Port-Weiterleitung, Code-Bearbeitung — ohne aufgebläht zu sein oder ein Abo zu verlangen. Die technischen Entscheidungen (reines Rust-SSH, binäres Protokoll, ChaCha20-Verschlüsselung) sind nicht zum Angeben da; sie ergaben einfach Sinn, wenn man etwas Schnelles, Portables und Korrektes will. Es ist ein Solo-Projekt, also wird es nicht perfekt sein, aber ich liefere lieber etwas Ehrliches als etwas Poliertes mit Abkürzungen.

VERGLEICH

Wie schneidet OxideTerm ab?

Ein sachlicher Überblick über die Möglichkeiten verschiedener Terminal-Werkzeuge.

| Funktion | OxideTerm | Electron-basiert | Traditionell |

|---|---|---|---|

| Binärgröße | 25–40 MB | 100+ MB | Variiert |

| SSH-Implementierung | Reines Rust (ring Krypto, null C-Abhängigkeiten) | Typischerweise OpenSSL / libssh2 | System-SSL oder eingebaut |

| Lokales Terminal | ✓ | Teilweise | — |

| Integriertes SFTP | ✓ | Teilweise | Teilweise |

| Remote-Code-Bearbeitung | ✓ | — | — |

| KI mit Terminal-Kontext | ✓ | — | — |

| Graceful Reconnect (Sitzungserhaltung) | ✓ | — | — |

| Verbindungs-Multiplexing | ✓ | — | Teilweise |

| Plugin-System | ✓ | — | Teilweise |

| Mehrsprachige Oberfläche | ✓ | Teilweise | Teilweise |

| Open Source | ✓ | Variiert | — |

| Kostenlos nutzbar | ✓ | Variiert | Variiert |

Der Vergleich spiegelt allgemeine Trends der jeweiligen Kategorie wider, nicht ein bestimmtes Produkt. Einzelne Tools innerhalb jeder Kategorie können abweichen.

KOMMANDOZEILE

CLI-Begleiter

Lernen Sie oxt kennen — Ihr Terminal-Partner.

JSON-RPC 2.0 über Unix Socket (macOS/Linux) oder Named Pipe (Windows). Menschenlesbare und maschinenlesbare Ausgabe.

FAQ

Häufig gestellte Fragen

Ist OxideTerm kostenlos?

Welche SSH-Authentifizierungsmethoden werden unterstützt?

Wo werden meine Daten gespeichert?

Kann ich OxideTerm offline nutzen?

Was brauche ich für die KI-Funktionen?

Warum verwendet OxideTerm kein libssh2 oder OpenSSL?

COMPLIANCE

Compliance und rechtliche Hinweise

OxideTerm wurde für die legitime Systemadministration, Entwicklung und Forschung entwickelt. Wir nehmen Compliance ernst.

Netzwerk-Compliance

OxideTerm ist ein professionelles Remote-Server-Management- und Terminalemulations-Tool. Diese Software ist ausschließlich für die vorschriftsmäßige Systemadministration, Netzwerkverwaltung, Softwareentwicklung und akademische Forschung bestimmt. Benutzer müssen alle geltenden Gesetze und Vorschriften bei der Nutzung von SSH-Tunneling oder Port-Forwarding-Funktionen strikt einhalten. Jede Nutzung dieser Software für unbefugten Zugriff auf eingeschränkte Ressourcen oder Verstöße gegen Cybersicherheitsvorschriften ist strengstens untersagt.

KI-Service-Haftungsausschluss

Die von OxideTerm bereitgestellten KI-unterstützten Funktionen (Befehlsvervollständigung, Protokollanalyse) dienen als technische Integrationswerkzeuge. Der KI-Chatverlauf wird verschlüsselt auf dem lokalen Gerät des Benutzers gespeichert und niemals auf einen Server hochgeladen. Die Software verteilt keine KI-generierten Inhalte an Dritte. Benutzer sind für die Konfiguration ihrer eigenen API-Zugangsdaten für KI-Dienste Dritter verantwortlich und tragen die endgültige rechtliche Verantwortung für die daraus resultierenden Interaktionen. Wir empfehlen die Nutzung in Übereinstimmung mit allen geltenden KI-Governance-Vorschriften.

Datensicherheit und Datenschutz

Wir verstehen die Sensibilität von Betriebsdaten. OxideTerm verwendet eine Local-First-Architektur. Alle Serverzugangsdaten, Schlüssel und Konfigurationsdateien werden mit hochsicheren Verschlüsselungsalgorithmen ausschließlich auf dem lokalen Gerät des Benutzers gespeichert. Diese Software sammelt, lädt hoch oder gibt keine sensiblen Verbindungsdaten an Dritte weiter.

Lizenz

Diese Software wird unter der GNU General Public License v3.0 (GPL-3.0) verteilt. OxideTerm nutzte zuvor PolyForm Noncommercial und wechselte zu GPL-3.0, um source-available-Fallen, Noncommercial-Mehrdeutigkeit und No-Competition-Klauseln zu vermeiden. Öffentlicher Code ist nicht automatisch Open Source: Verbote von Weiterverteilung, Repackaging, Konkurrenzprodukten oder Plattformfreigaben machen daraus source-available Branding. OxideTerm fügt keine solchen Zusatzbeschränkungen hinzu.

Diese Seite dient nur zu Informationszwecken und stellt keine Rechtsberatung dar. Die Benutzer sind dafür verantwortlich sicherzustellen, dass ihre Nutzung von OxideTerm allen geltenden lokalen und internationalen Gesetzen entspricht.

JETZT STARTEN

OxideTerm herunterladen

Verfügbar für macOS, Windows und Linux

Systemanforderungen: macOS 10.15+, Windows 10+, Linux (glibc 2.31+). Nutzt die WebView-Laufzeit des Systems; die meisten Systeme bringen sie bereits mit.

Alle Releases auf GitHub ansehen →