OxideTerm

Zero Electron. Zero OpenSSL. Zero Telemetry. Zero Subscription. BYOK-first. Pure Rust SSH.

Un workspace SSH local-first: apri una volta un nodo remoto e lavora con shell, SFTP, porte, trzsz, editing leggero, shell locale e OxideSens AI BYOK-first.

LA DIFFERENZA

Perché OxideTerm?

Non solo terminale: un workspace local-first per nodi remoti.

| Il problema | La risposta di OxideTerm |

|---|---|

| Workspace SSH, non solo shell | Workspace per nodo remoto — terminali, SFTP, port forwarding, trzsz, IDE leggero, monitoraggio e contesto IA sotto un unico nodo |

| Serve anche una shell locale | Shell locale integrata — zsh/bash/fish/pwsh/WSL2 accanto alle sessioni SSH, con attività locali e remote nella stessa UI |

| La modifica file remoti richiede VS Code Remote | IDE integrato — CodeMirror 6 via SFTP con 24 linguaggi, agent remoto opzionale di ~1 MB |

| Nessun riutilizzo delle connessioni SSH | Multiplexing — una connessione SSH condivisa tra terminale, SFTP, forwarding e IDE |

| Le librerie SSH dipendono da OpenSSL | russh 0.59 — SSH in puro Rust compilato con ring. Zero dipendenze C |

| App Electron da 100+ MB | Tauri 2.0 — binario da 25–40 MB. Non un wrapper — vera app nativa con backend Rust |

| Niente telemetria o abbonamenti app | Zero tracking, zero abbonamento per il core SSH — SSH/SFTP/port forwarding/shell locale non richiedono account o abbonamento OxideTerm; Cloud Sync è opzionale via plugin |

| Credenziali salvate in chiaro nei file di configurazione | Crittografato a riposo — portachiavi OS per le password, ChaCha20-Poly1305 + Argon2id per le esportazioni .oxide. Nulla in chiaro |

| Vuoi IA senza account piattaforma | OxideSens BYOK-first — IA target-first per connessioni salvate, sessioni SSH live, buffer terminale, percorsi SFTP, impostazioni e knowledge base |

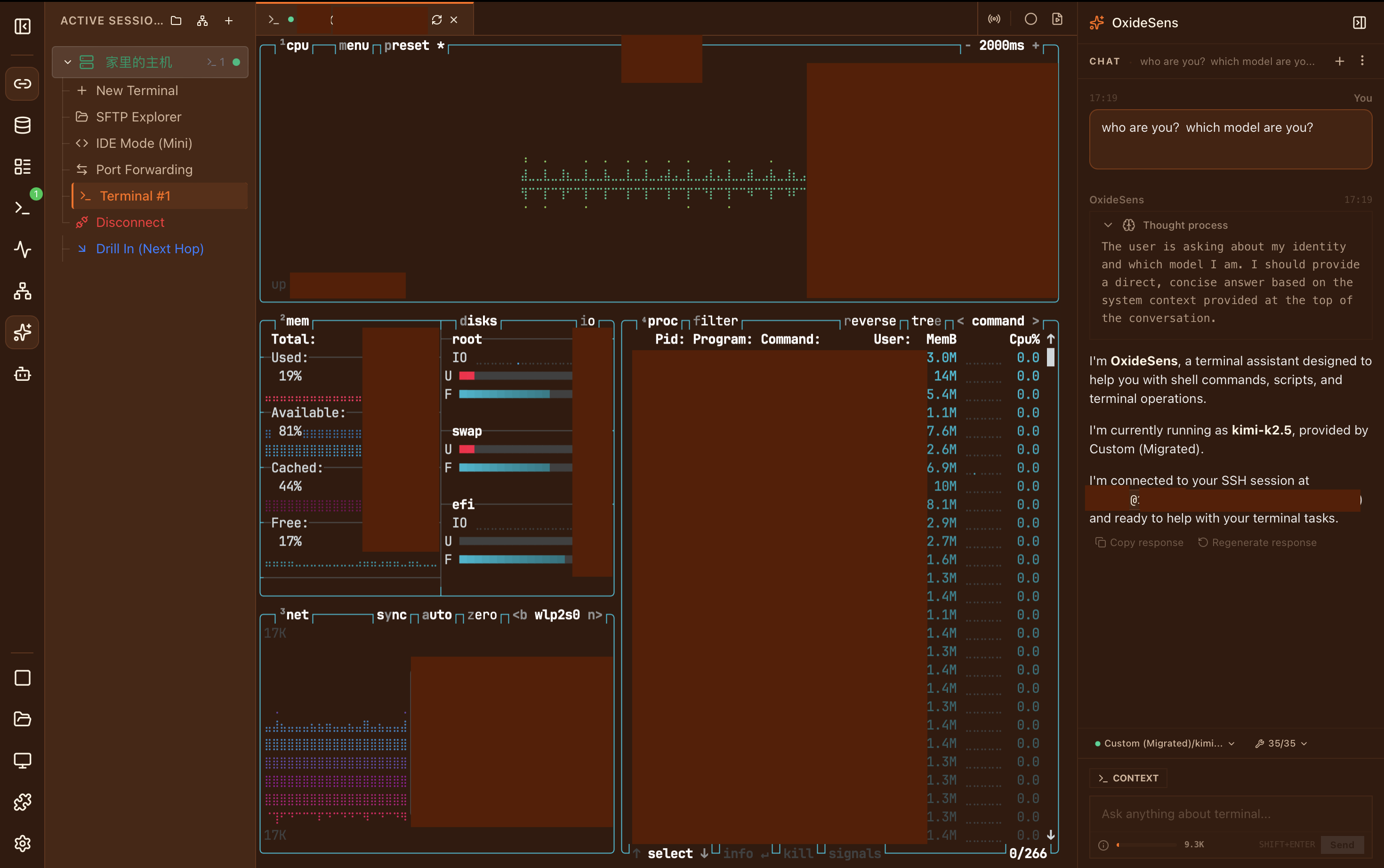

DEMO DAL VIVO

Guardalo in azione

OxideSens AI può controllare terminali live e strumenti del workspace da un unico assistente.

NEL DETTAGLIO

Tutto ciò di cui hai bisogno, niente di più

Terminale

- Pannelli divisi con broadcast a tutte le sessioni

- Rendering WebGL a 60fps+, modalità burst 120Hz

- Registrazione e riproduzione sessioni (asciicast v2)

- 31+ temi + editor temi personalizzati CSS

- Palette comandi (⌘K) e modalità zen

- Scorciatoie tastiera personalizzabili con modalità vi

- Autocompletamento hostname SSH e sessioni salvate

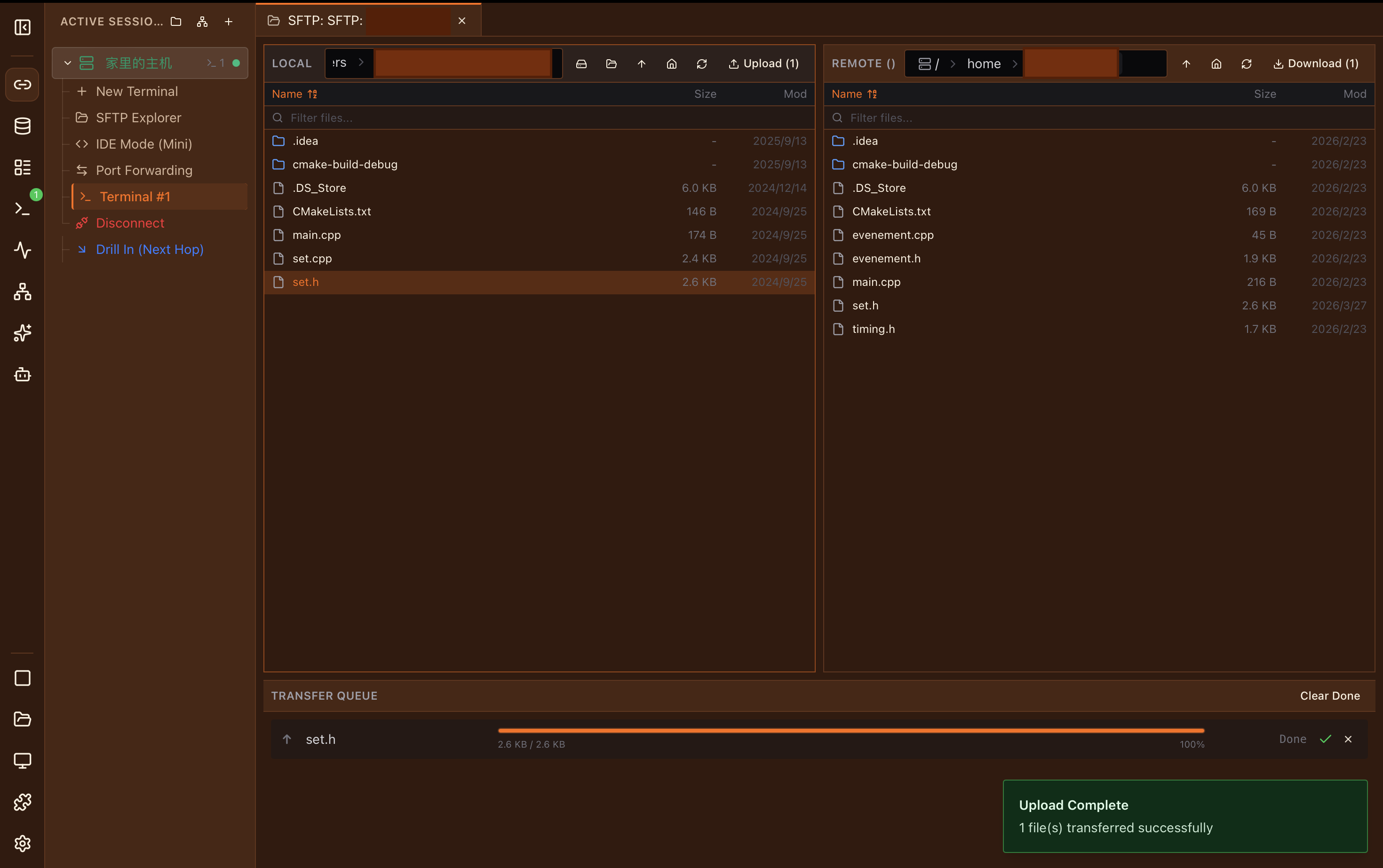

Gestore SFTP

- Browser a doppio pannello con drag & drop

- Anteprima intelligente: immagini, video, audio, codice, PDF, hex, font

- Coda trasferimenti con progresso in tempo reale ed ETA

- Segnalibri ed estrazione archivi

- Rinomina, elimina, crea cartelle e trasferimenti batch

- Modalità sorveglianza: caricamento automatico su modifiche locali

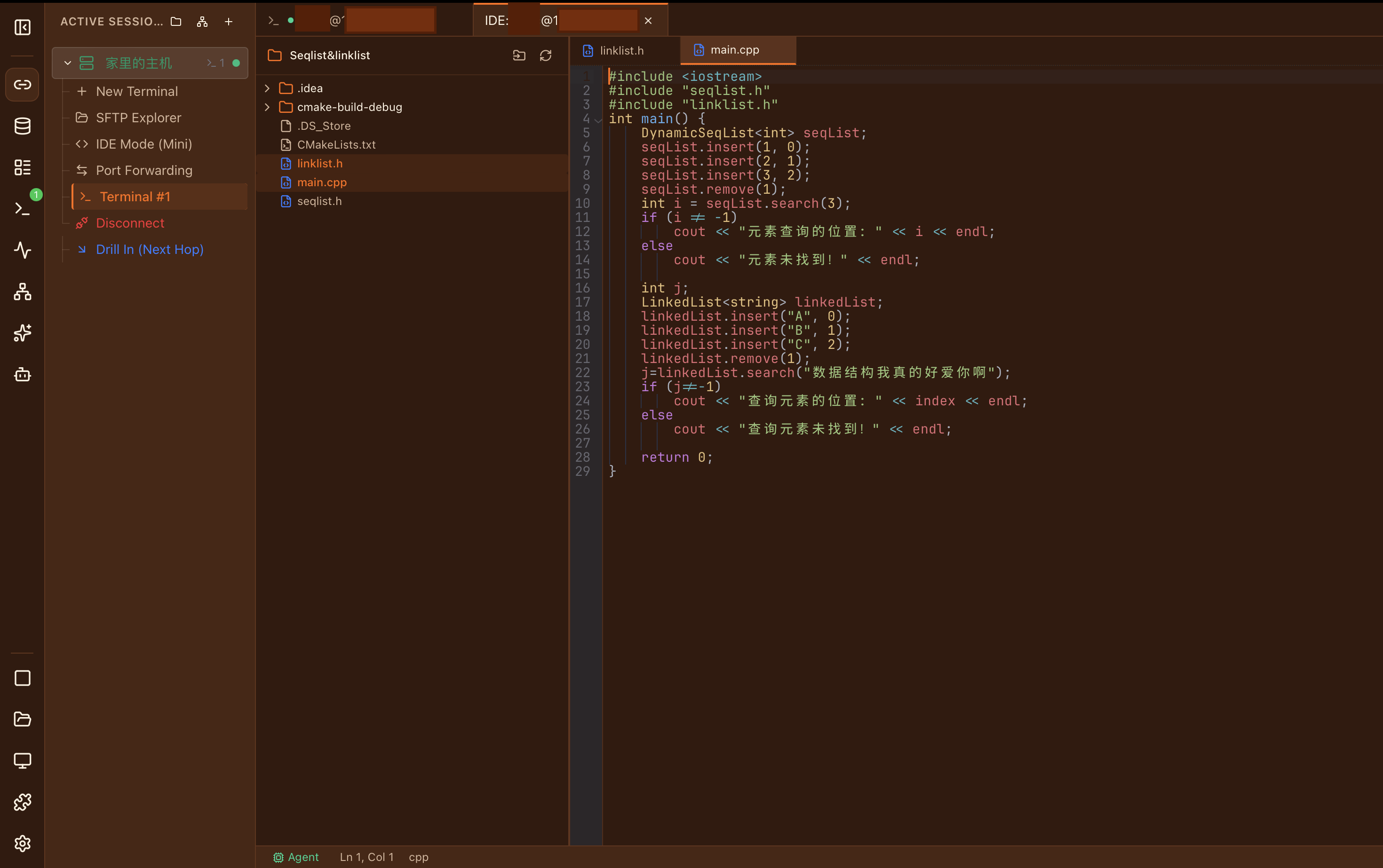

IDE integrato

- CodeMirror 6 con 24 modalità linguaggio

- Albero file con stato Git

- Modifica multi-tab con risoluzione conflitti

- Agente remoto opzionale ~1 MB (Linux, 9 architetture)

- Cerca e sostituisci con regex su file remoti

- Evidenziazione sintassi per 24 linguaggi: Rust, Python, JS/TS, Go, C/C++, Java, YAML, JSON, TOML, Markdown, Shell e altro

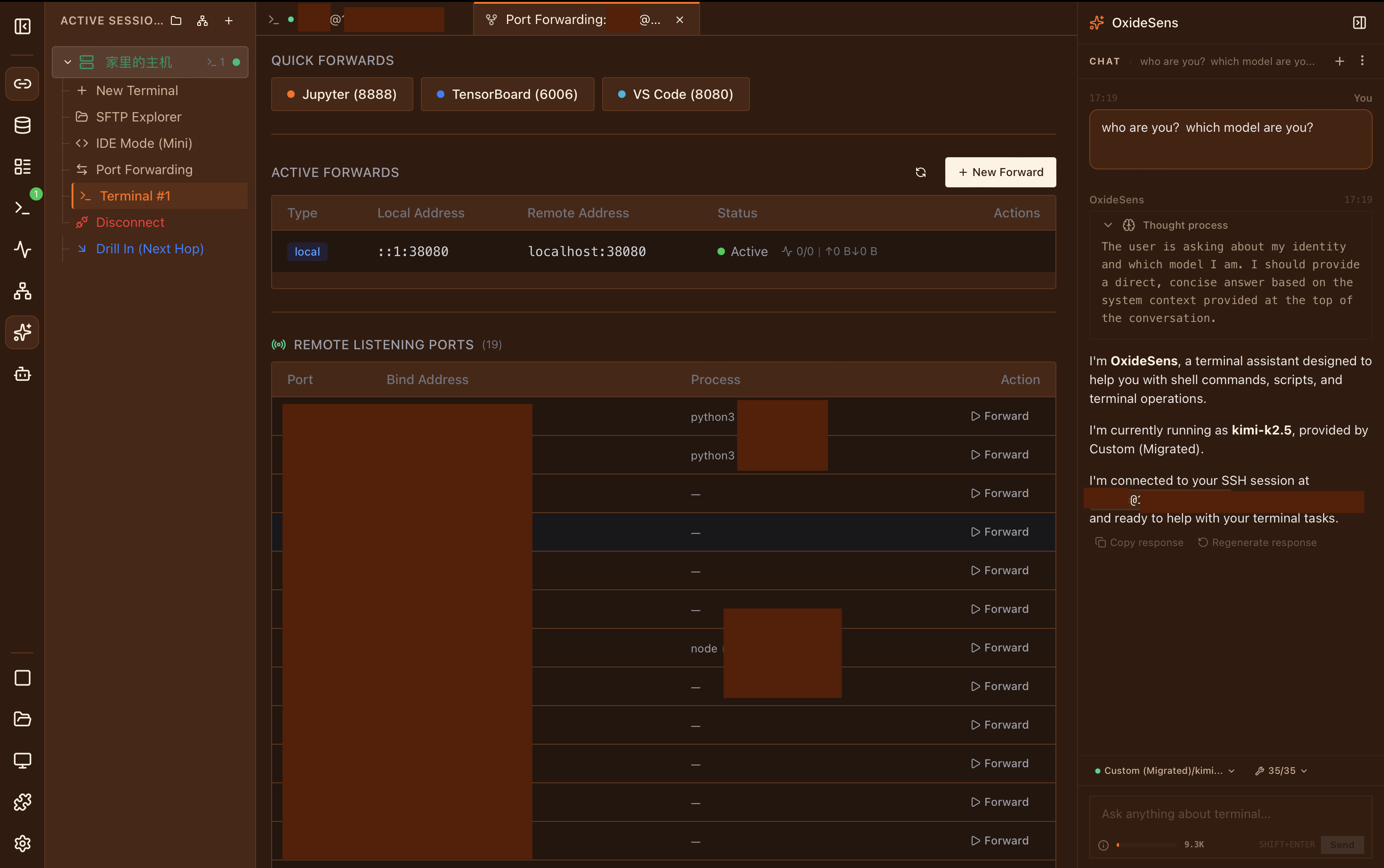

OxideSens AI

- Pannello inline (⌘I) + chat nella barra laterale

- Strumenti workspace target-first, non una lista enorme

- Knowledge base RAG con ricerca keyword + vettoriale

- Diagnosi output remoto, comandi approvati, ispezione file e spiegazione errori

- Porta la tua chiave: OpenAI, Anthropic, Google, DeepSeek, Ollama o endpoint compatibili

Port Forwarding

- Locale (-L), Remoto (-R), SOCKS5 dinamico (-D)

- I/O message-passing senza lock

- Ripristino automatico dopo riconnessione

- Report errori e timeout inattività

- Monitoraggio in tempo reale di banda e latenza

ZERO TRUST

La sicurezza prima di tutto

Protezione enterprise senza complessità enterprise.

Crittografia ad alta sicurezza

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iterazioni) per esportazioni crittografate .oxide.

Integrazione portachiavi OS

Password e chiavi API archiviate nel portachiavi macOS, gestione credenziali Windows o Linux Secret Service. Mai nei file di configurazione.

Crittografia pura Rust

russh 0.59 + backend crypto ring. Chiavi Ed25519, RSA, ECDSA. Suite ChaCha20-Poly1305 e AES-GCM.

Biometria e TOFU

Touch ID controlla l'accesso al portachiavi su macOS. Verifica chiavi host con Trust-On-First-Use (TOFU). Memoria sensibile azzerata istantaneamente.

Azzeramento memoria

Tutti i dati sensibili — password, chiavi, payload decifrati — vengono cancellati in modo sicuro dalla memoria tramite il crate zeroize. I gestori Drop garantiscono zero residui.

Token WS monouso

Ogni bridge WebSocket riceve un token unico monouso con limite di tempo. Previene attacchi replay e hijacking di sessione non autorizzato.

ARCHITETTURA

Sotto il cofano

Architettura dual-plane

Frame binari WebSocket per I/O terminale, Tauri IPC per comandi di controllo. Larghezza di banda dedicata per sessione.

Rendering WebGL

Terminale GPU-accelerato via xterm.js 6. Scheduler adattivo: burst 120Hz+, normale 60Hz, idle 1–15Hz backoff.

Multiplexing connessioni

Una connessione SSH condivisa tra terminale, SFTP, forwarding e IDE. Pool con reference counting e pulizia automatica.

Crittografia ad alta sicurezza

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iterazioni). Password nel portachiavi OS, Touch ID su macOS.

11 lingue

Traduzione completa dell'UI su 22 namespace: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Ecosistema plugin

Plugin ESM a runtime con 18 namespace API, UI Kit integrato e schede, pannelli laterali, menu contestuali, elementi della barra di stato, scorciatoie e interfaccia di avanzamento integrati in modo nativo.

DAL CREATORE

Ho creato OxideTerm perché volevo un unico strumento che facesse davvero tutto — SSH, SFTP, port forwarding, editor di codice — senza essere pesante o richiedere un abbonamento. Le scelte tecniche (SSH in Rust puro, protocollo binario, crittografia ChaCha20) non sono lì per fare scena; sono semplicemente ciò che aveva senso quando cerchi qualcosa di veloce, portabile e affidabile. È un progetto personale, quindi non sarà perfetto, ma preferisco consegnare qualcosa di onesto piuttosto che qualcosa di rifinito con scorciatoie.

CONFRONTO

Come si posiziona OxideTerm?

Uno sguardo oggettivo su ciò che offrono i diversi approcci agli strumenti terminale.

| Funzionalità | OxideTerm | Basato su Electron | Tradizionale |

|---|---|---|---|

| Dimensione del binario | 25–40 MB | 100+ MB | Variabile |

| Implementazione SSH | Rust puro (crittografia ring, zero dipendenze C) | Tipicamente OpenSSL / libssh2 | SSL di sistema o integrato |

| Terminale locale | ✓ | Parziale | — |

| SFTP integrato | ✓ | Parziale | Parziale |

| Modifica codice remoto | ✓ | — | — |

| IA con contesto terminale | ✓ | — | — |

| Riconnessione elegante (conservazione sessione) | ✓ | — | — |

| Multiplexing delle connessioni | ✓ | — | Parziale |

| Sistema di plugin | ✓ | — | Parziale |

| Interfaccia multilingue | ✓ | Parziale | Parziale |

| Open Source | ✓ | Variabile | — |

| Gratuito | ✓ | Variabile | Variabile |

Il confronto riflette le tendenze generali di ciascuna categoria, non un prodotto specifico. I singoli strumenti all'interno di ogni categoria possono differire.

RIGA DI COMANDO

CLI Companion

Scopri oxt — il tuo alleato da terminale.

JSON-RPC 2.0 tramite Unix Socket (macOS/Linux) o Named Pipe (Windows). Output leggibile e analizzabile.

FAQ

Domande frequenti

OxideTerm è gratuito?

Quali metodi di autenticazione SSH sono supportati?

Dove vengono salvati i miei dati?

Posso usare OxideTerm offline?

Cosa serve per le funzionalità IA?

Perché OxideTerm non usa libssh2 o OpenSSL?

CONFORMITÀ

Conformità e note legali

OxideTerm è progettato per l'amministrazione di sistema legittima, lo sviluppo e la ricerca. Prendiamo seriamente la conformità.

Conformità di rete

OxideTerm è uno strumento professionale di gestione server remoti ed emulazione terminale. Questo software è destinato esclusivamente all'amministrazione di sistema conforme, alla gestione di rete, allo sviluppo software e alla ricerca accademica. Gli utenti devono rispettare rigorosamente tutte le leggi e i regolamenti applicabili nell'utilizzo delle funzioni di tunnel SSH o port forwarding. È severamente vietato l'uso di questo software per l'accesso non autorizzato a risorse limitate o la violazione delle normative sulla sicurezza informatica.

Dichiarazione sul servizio IA

Le funzioni di assistenza IA fornite da OxideTerm (completamento comandi, analisi dei log) funzionano come strumenti di integrazione tecnica. La cronologia delle conversazioni IA viene memorizzata localmente sul dispositivo dell'utente in forma crittografata e non viene mai caricata su alcun server. Il software non distribuisce contenuti generati dall'IA a terzi. Gli utenti sono responsabili della configurazione delle proprie credenziali API per servizi IA di terze parti e si assumono la responsabilità legale finale per le interazioni risultanti. Si consiglia di utilizzare queste funzioni in conformità con tutte le normative di governance dell'IA applicabili.

Sicurezza dei dati e privacy

Comprendiamo la sensibilità dei dati operativi. OxideTerm adotta un'architettura Local-First. Tutte le credenziali del server, le chiavi e i file di configurazione sono crittografati e memorizzati esclusivamente sul dispositivo locale dell'utente mediante algoritmi di crittografia ad alta sicurezza. Questo software non raccoglie, carica né divulga dati di connessione sensibili a terzi.

Licenza

Questo software è distribuito sotto GNU General Public License v3.0 (GPL-3.0). OxideTerm usava in precedenza PolyForm Noncommercial ed è passato a GPL-3.0 per evitare trappole source-available, ambiguità non commerciale e clausole anti-concorrenza. Codice pubblico non significa automaticamente open source: divieti di redistribuzione, repackaging, prodotti concorrenti o approvazione di piattaforma lo trasformano in source-available branding. OxideTerm non aggiunge tali restrizioni.

Questa pagina è fornita solo a scopo informativo e non costituisce consulenza legale. Gli utenti sono responsabili di garantire che il loro utilizzo di OxideTerm sia conforme a tutte le leggi locali e internazionali applicabili.

INIZIA ORA

Scarica OxideTerm

Disponibile per macOS, Windows e Linux

Requisiti: macOS 10.15+, Windows 10+, Linux (glibc 2.31+). Usa il runtime WebView di sistema; la maggior parte dei sistemi lo include già.

Vedi tutti i rilasci su GitHub →