OxideTerm

Zero Electron. Zero OpenSSL. SSH in puro Rust.

Un unico binario nativo — shell locali, SSH, SFTP, IDE remoto, IA, port forwarding, plugin, 30+ temi, 11 lingue.

Perché OxideTerm?

Problemi reali, soluzioni reali.

| Il problema | La risposta di OxideTerm |

|---|---|

| I client SSH non supportano shell locali | Motore ibrido — PTY locale (zsh/bash/fish/pwsh/WSL2) + SSH remoto in un'unica finestra |

| Riconnessione = perdere tutto | Riconnessione Grace Period — sonda la vecchia connessione per 30s prima di interromperla. I tuoi vim, htop, yazi sopravvivono |

| La modifica file remoti richiede VS Code Remote | IDE integrato — CodeMirror 6 via SFTP con 30+ linguaggi, agent remoto opzionale di ~1 MB |

| Nessun riutilizzo delle connessioni SSH | Multiplexing — una connessione SSH condivisa tra terminale, SFTP, forwarding e IDE |

| Le librerie SSH dipendono da OpenSSL | russh 0.54 — SSH in puro Rust compilato con ring. Zero dipendenze C |

| App Electron da 100+ MB | Tauri 2.0 — binario da 25–40 MB. Non un wrapper — vera app nativa con backend Rust |

| IA vincolata a un solo fornitore | OxideSens — 40+ strumenti autonomi, protocollo MCP, knowledge base RAG. Compatibile con qualsiasi API |

Guardalo in azione

OxideSens AI apre un terminale locale ed esegue un comando — completamente autonomo, completamente integrato.

Tutto ciò di cui hai bisogno, niente di più

Terminale

- Pannelli divisi con broadcast a tutte le sessioni

- Rendering WebGL a 60fps+, modalità burst 120Hz

- Registrazione e riproduzione sessioni (asciicast v2)

- 31+ temi + editor temi personalizzati CSS

- Palette comandi (⌘K) e modalità zen

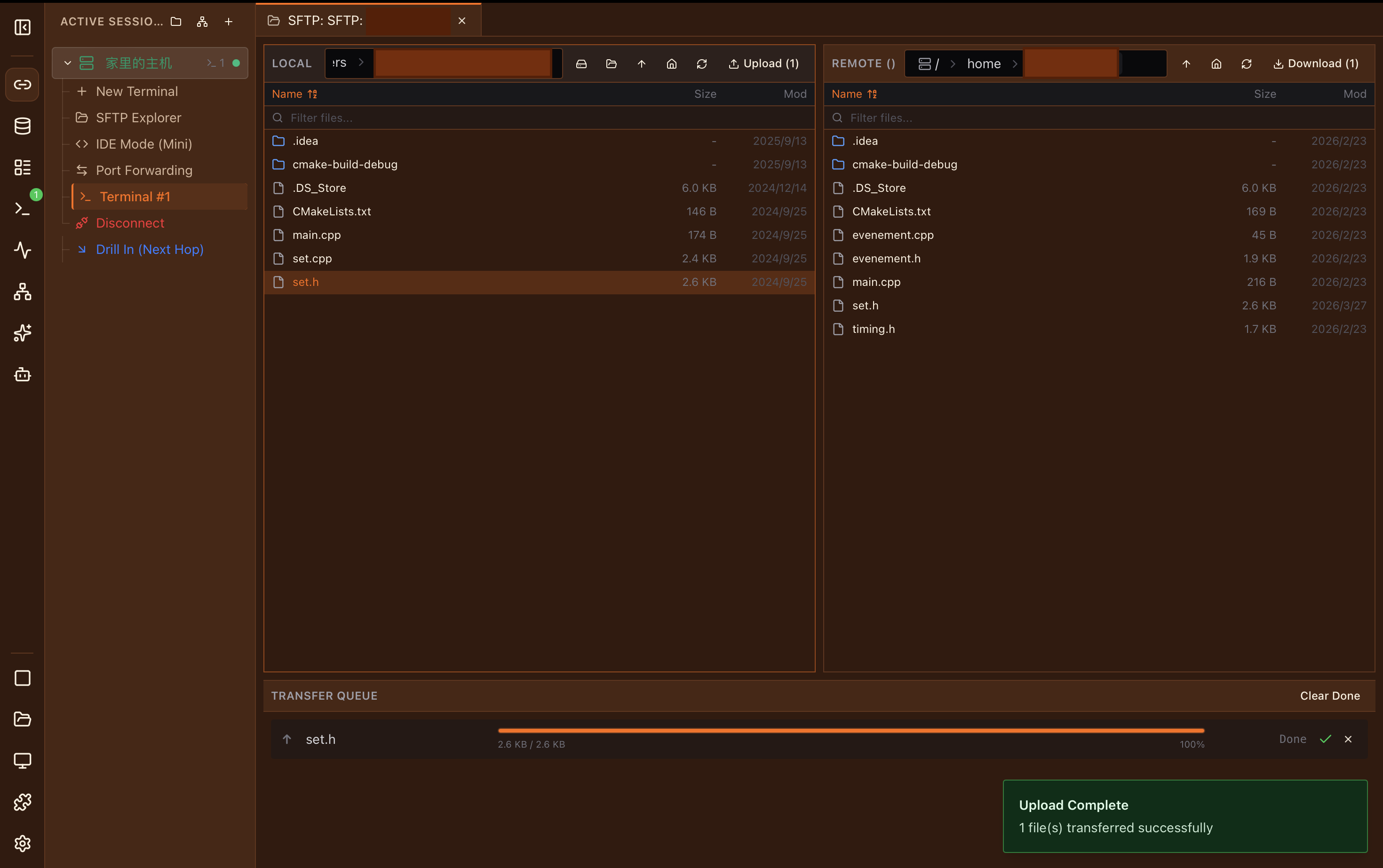

Gestore SFTP

- Browser a doppio pannello con drag & drop

- Anteprima intelligente: immagini, video, audio, codice, PDF, hex, font

- Coda trasferimenti con progresso in tempo reale ed ETA

- Segnalibri ed estrazione archivi

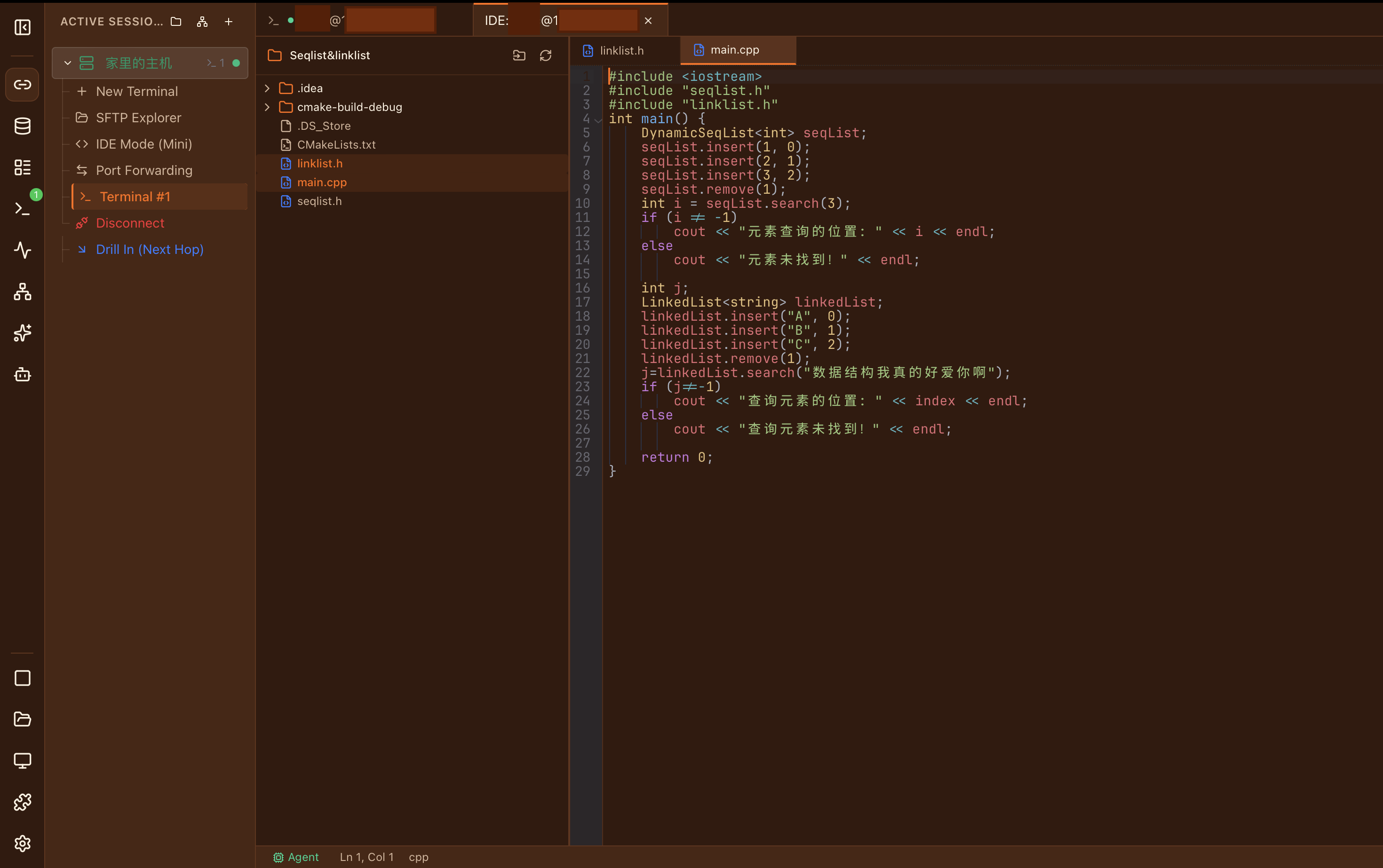

IDE integrato

- CodeMirror 6 con 30+ modalità linguaggio

- Albero file con stato Git

- Modifica multi-tab con risoluzione conflitti

- Agente remoto opzionale ~1 MB (Linux, 10+ architetture)

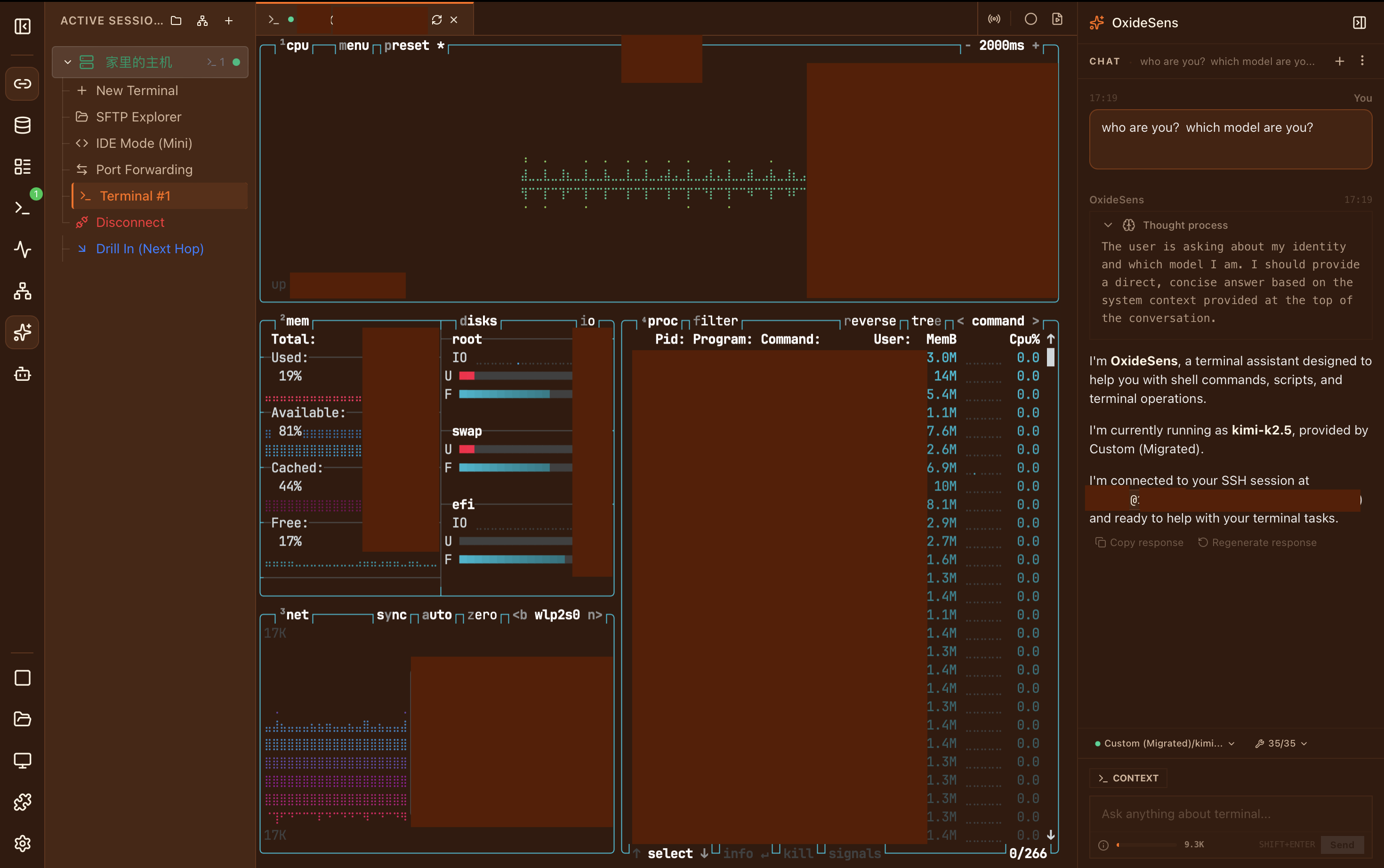

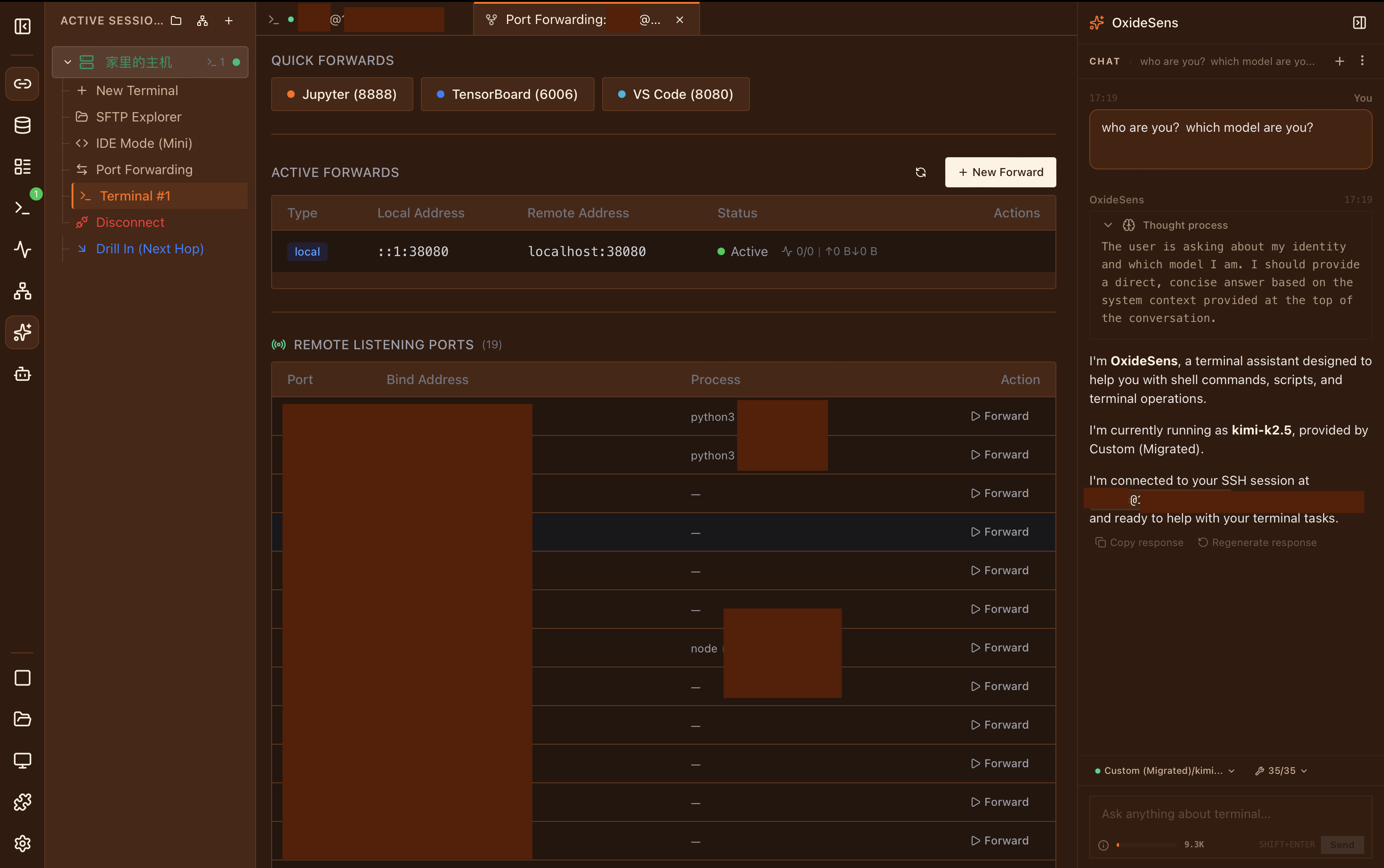

OxideSens AI

- Pannello inline (⌘I) + chat nella barra laterale

- 40+ strumenti autonomi, protocollo MCP

- Knowledge base RAG (ricerca ibrida BM25 + vettoriale)

- Cattura contesto multi-sorgente: terminale, IDE, SFTP, Git

Port Forwarding

- Locale (-L), Remoto (-R), SOCKS5 dinamico (-D)

- I/O message-passing senza lock

- Ripristino automatico dopo riconnessione

- Report errori e timeout inattività

La sicurezza prima di tutto

Protezione enterprise senza complessità enterprise.

Crittografia ad alta sicurezza

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iterazioni) per esportazioni crittografate .oxide.

Integrazione portachiavi OS

Password e chiavi API archiviate nel portachiavi macOS, gestione credenziali Windows o Linux Secret Service. Mai nei file di configurazione.

Crittografia pura Rust

russh 0.54 + backend crypto ring. Chiavi Ed25519, RSA, ECDSA. Suite ChaCha20-Poly1305 e AES-GCM.

Biometria e TOFU

Touch ID controlla l'accesso al portachiavi su macOS. Verifica chiavi host con Trust-On-First-Use (TOFU). Memoria sensibile azzerata istantaneamente.

Sotto il cofano

Architettura dual-plane

Frame binari WebSocket per I/O terminale, Tauri IPC per comandi di controllo. Larghezza di banda dedicata per sessione.

Rendering WebGL

Terminale GPU-accelerato via xterm.js 6. Scheduler adattivo: burst 120Hz+, normale 60Hz, idle 1–15Hz backoff.

Multiplexing connessioni

Una connessione SSH condivisa tra terminale, SFTP, forwarding e IDE. Pool con reference counting e pulizia automatica.

Crittografia ad alta sicurezza

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iterazioni). Password nel portachiavi OS, Touch ID su macOS.

11 lingue

Traduzione completa dell'UI su 22 namespace: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Ecosistema plugin

Caricamento ESM a runtime. 18 namespace API, 24 componenti UI pre-costruiti, contratto API congelato, circuit breaker auto-disattivazione.

OxideTerm non è nato per colmare un vuoto di mercato, ma per sfidare il confine tra prestazioni e funzionalità del terminale. SSH in Rust puro, zero dipendenze C. Un protocollo binario proprietario senza serializzazione JSON nel percorso critico. Crittografia di esportazione con ChaCha20-Poly1305 + Argon2id (costo di memoria 256 MB). Ogni decisione architetturale riflette un'unica ossessione: non sacrificare mai la correttezza per la comodità.

Funzionalità incluse

Ogni funzionalità è integrata. Nessun plugin necessario, nessun acquisto aggiuntivo.

CLI Companion

Scopri oxt — il tuo alleato da terminale.

JSON-RPC 2.0 tramite Unix Socket (macOS/Linux) o Named Pipe (Windows). Output leggibile e analizzabile.

Domande frequenti

OxideTerm è gratuito?

Quali metodi di autenticazione SSH sono supportati?

Dove vengono salvati i miei dati?

Posso usare OxideTerm offline?

Cosa serve per le funzionalità IA?

Perché OxideTerm non usa libssh2 o OpenSSL?

Conformità e note legali

OxideTerm è progettato per l'amministrazione di sistema legittima, lo sviluppo e la ricerca. Prendiamo seriamente la conformità.

Conformità di rete

OxideTerm è uno strumento professionale di gestione server remoti ed emulazione terminale. Questo software è destinato esclusivamente all'amministrazione di sistema conforme, alla gestione di rete, allo sviluppo software e alla ricerca accademica. Gli utenti devono rispettare rigorosamente tutte le leggi e i regolamenti applicabili nell'utilizzo delle funzioni di tunnel SSH o port forwarding. È severamente vietato l'uso di questo software per l'accesso non autorizzato a risorse limitate o la violazione delle normative sulla sicurezza informatica.

Dichiarazione sul servizio IA

Le funzioni di assistenza IA fornite da OxideTerm (completamento comandi, analisi dei log) funzionano come strumenti di integrazione tecnica. La cronologia delle conversazioni IA viene memorizzata localmente sul dispositivo dell'utente in forma crittografata e non viene mai caricata su alcun server. Il software non distribuisce contenuti generati dall'IA a terzi. Gli utenti sono responsabili della configurazione delle proprie credenziali API per servizi IA di terze parti e si assumono la responsabilità legale finale per le interazioni risultanti. Si consiglia di utilizzare queste funzioni in conformità con tutte le normative di governance dell'IA applicabili.

Sicurezza dei dati e privacy

Comprendiamo la sensibilità dei dati operativi. OxideTerm adotta un'architettura Local-First. Tutte le credenziali del server, le chiavi e i file di configurazione sono crittografati e memorizzati esclusivamente sul dispositivo locale dell'utente mediante algoritmi di crittografia ad alta sicurezza. Questo software non raccoglie, carica né divulga dati di connessione sensibili a terzi.

Licenza

Questo software è distribuito con la licenza Source Available (PolyForm Noncommercial 1.0.0). Gli utenti possono visualizzare il codice sorgente e utilizzarlo per scopi non commerciali. L'uso commerciale richiede un'autorizzazione esplicita dallo sviluppatore.

Questa pagina è fornita solo a scopo informativo e non costituisce consulenza legale. Gli utenti sono responsabili di garantire che il loro utilizzo di OxideTerm sia conforme a tutte le leggi locali e internazionali applicabili.

Scarica OxideTerm

Disponibile per macOS, Windows e Linux

Requisiti: macOS 10.15+, Windows 10+, Linux (glibc 2.31+)

Vedi tutti i rilasci su GitHub →