OxideTerm

Zéro Electron. Zéro OpenSSL. SSH pur Rust.

Un seul binaire natif — shells locaux, SSH, SFTP, IDE distant, IA, redirection de ports, plugins, 30+ thèmes, 11 langues.

Pourquoi OxideTerm ?

Des vrais problèmes, des vraies solutions.

| Le problème | La réponse d'OxideTerm |

|---|---|

| Les clients SSH ne gèrent pas les shells locaux | Moteur hybride — PTY local (zsh/bash/fish/pwsh/WSL2) + SSH distant dans une seule fenêtre |

| Reconnexion = tout perdre | Reconnexion Grace Period — sonde l'ancienne connexion pendant 30s avant de la couper. Vos vim, htop, yazi survivent |

| L'édition de fichiers distants nécessite VS Code Remote | IDE intégré — CodeMirror 6 via SFTP avec 30+ langages, agent distant optionnel de ~1 Mo |

| Pas de réutilisation des connexions SSH | Multiplexage — une seule connexion SSH partagée entre terminal, SFTP, redirection et IDE |

| Les bibliothèques SSH dépendent d'OpenSSL | russh 0.54 — SSH en Rust pur compilé avec ring. Zéro dépendance C |

| Applications Electron de 100+ Mo | Tauri 2.0 — binaire de 25–40 Mo. Pas un wrapper — vraie application native avec backend Rust |

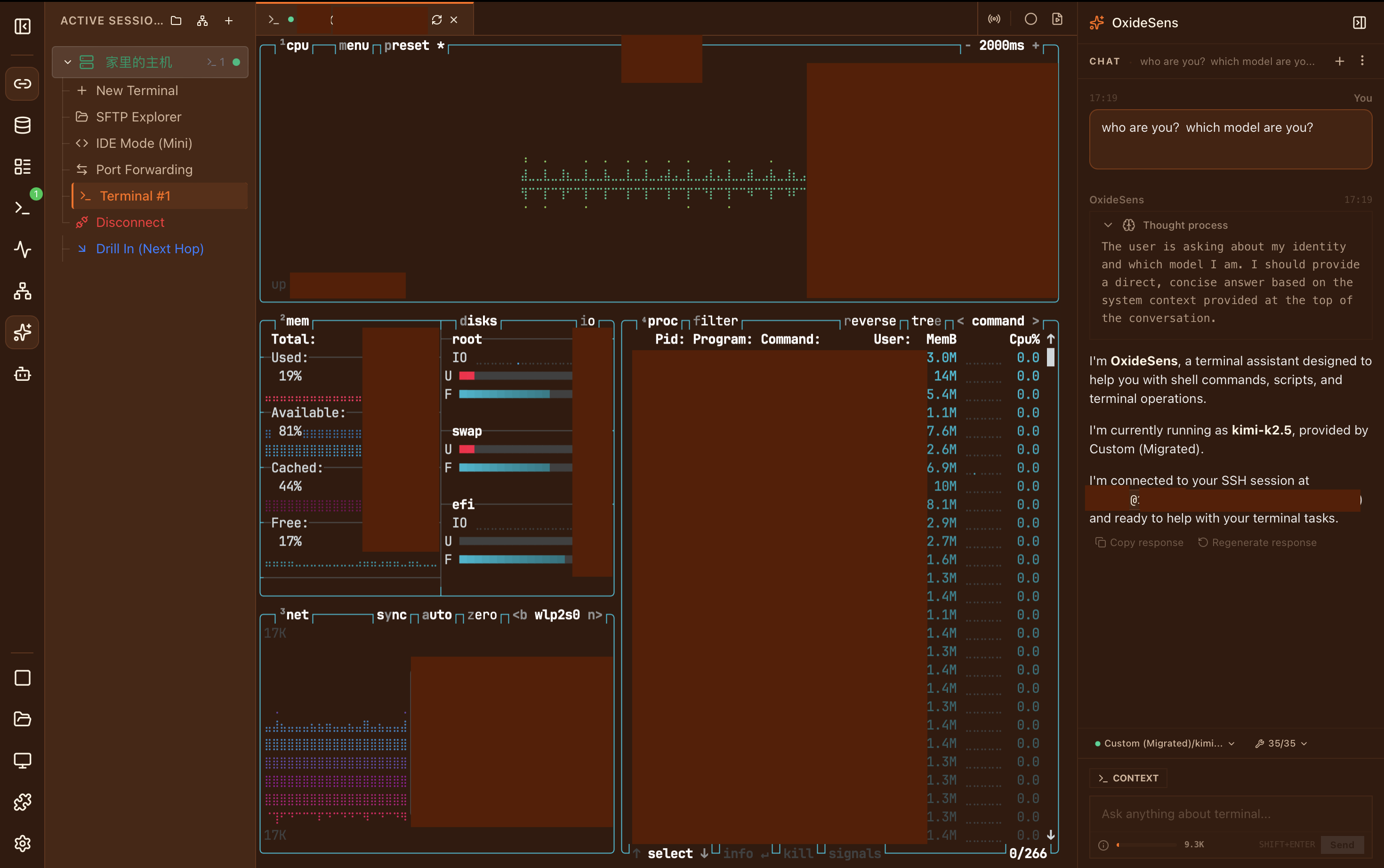

| IA verrouillée sur un seul fournisseur | OxideSens — 40+ outils autonomes, protocole MCP, base de connaissances RAG. Compatible avec toute API |

Voir en action

OxideSens AI ouvre un terminal local et exécute une commande — entièrement autonome, entièrement intégré.

Tout ce dont vous avez besoin, rien de plus

Terminal

- Panneaux divisés avec diffusion vers toutes les sessions

- Rendu WebGL à 60fps+, mode rafale 120Hz

- Enregistrement et relecture de session (asciicast v2)

- 31+ thèmes + éditeur de thème personnalisé CSS

- Palette de commandes (⌘K) et mode zen

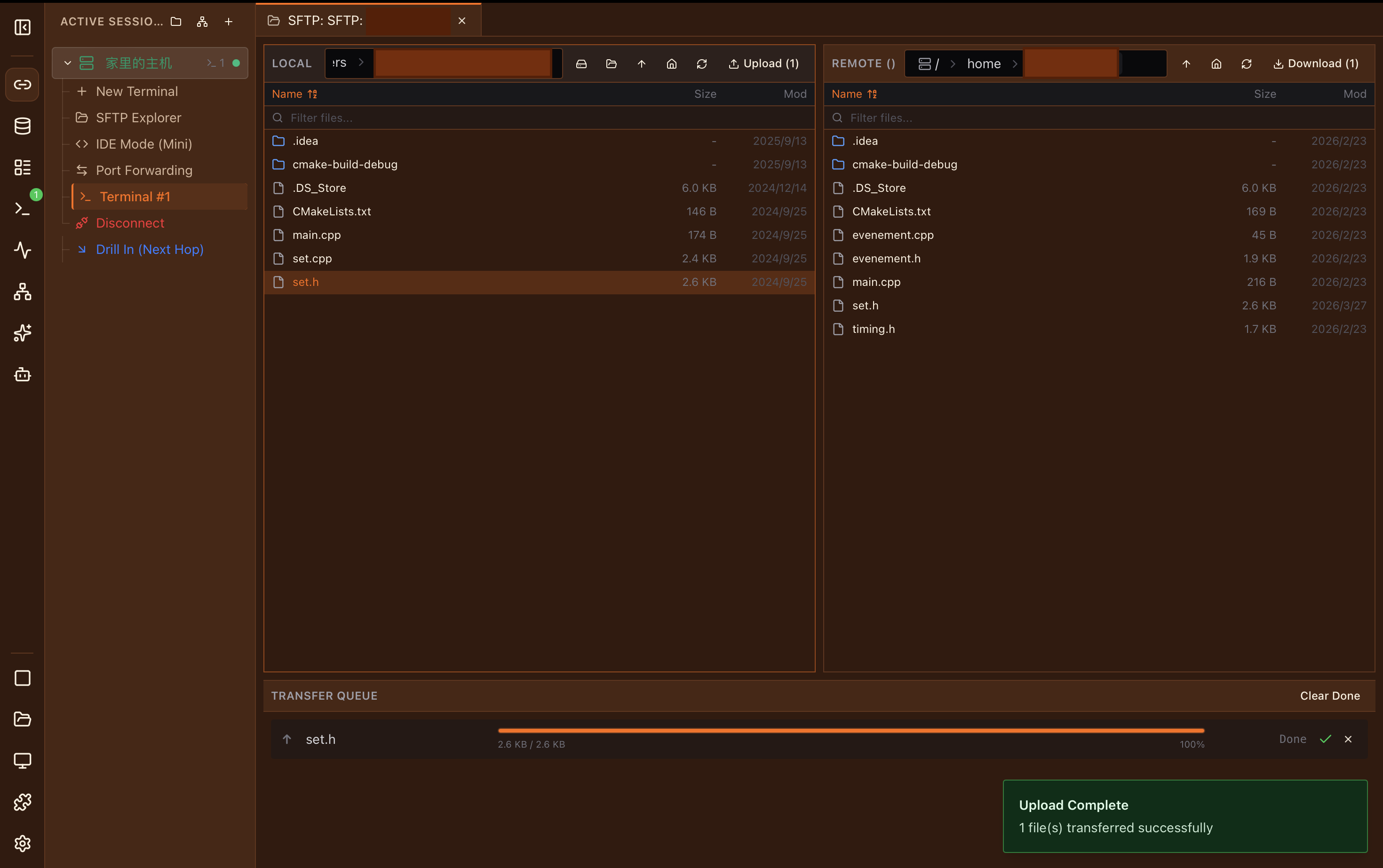

Gestionnaire SFTP

- Navigateur double panneau, glisser-déposer

- Aperçu intelligent : images, vidéo, audio, code, PDF, hex, polices

- File de transfert avec progression en temps réel et ETA

- Favoris et extraction d'archives

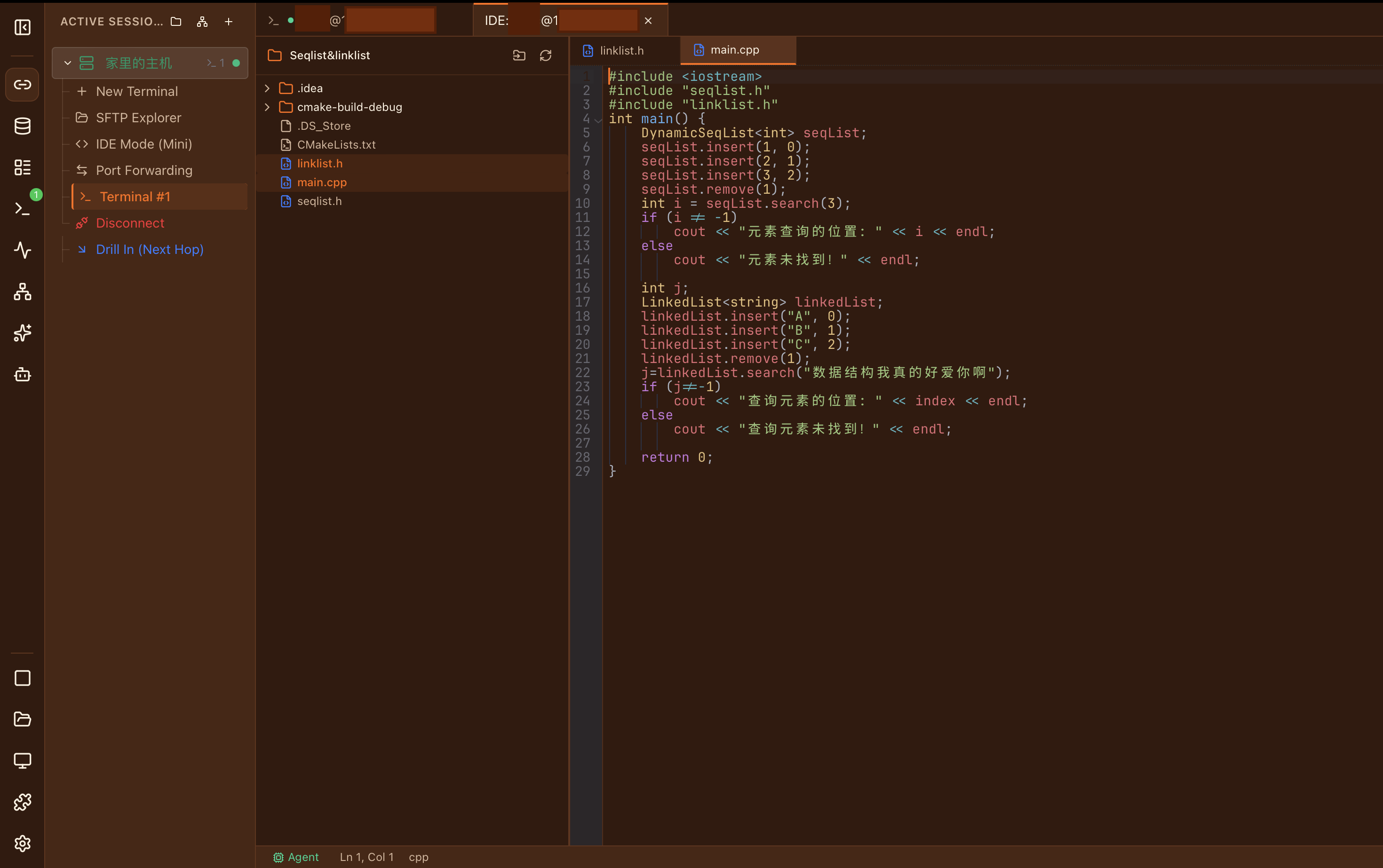

IDE intégré

- CodeMirror 6 avec 30+ modes de langage

- Arborescence avec statut Git

- Édition multi-onglets avec résolution de conflits

- Agent distant optionnel ~1 Mo (Linux, 10+ architectures)

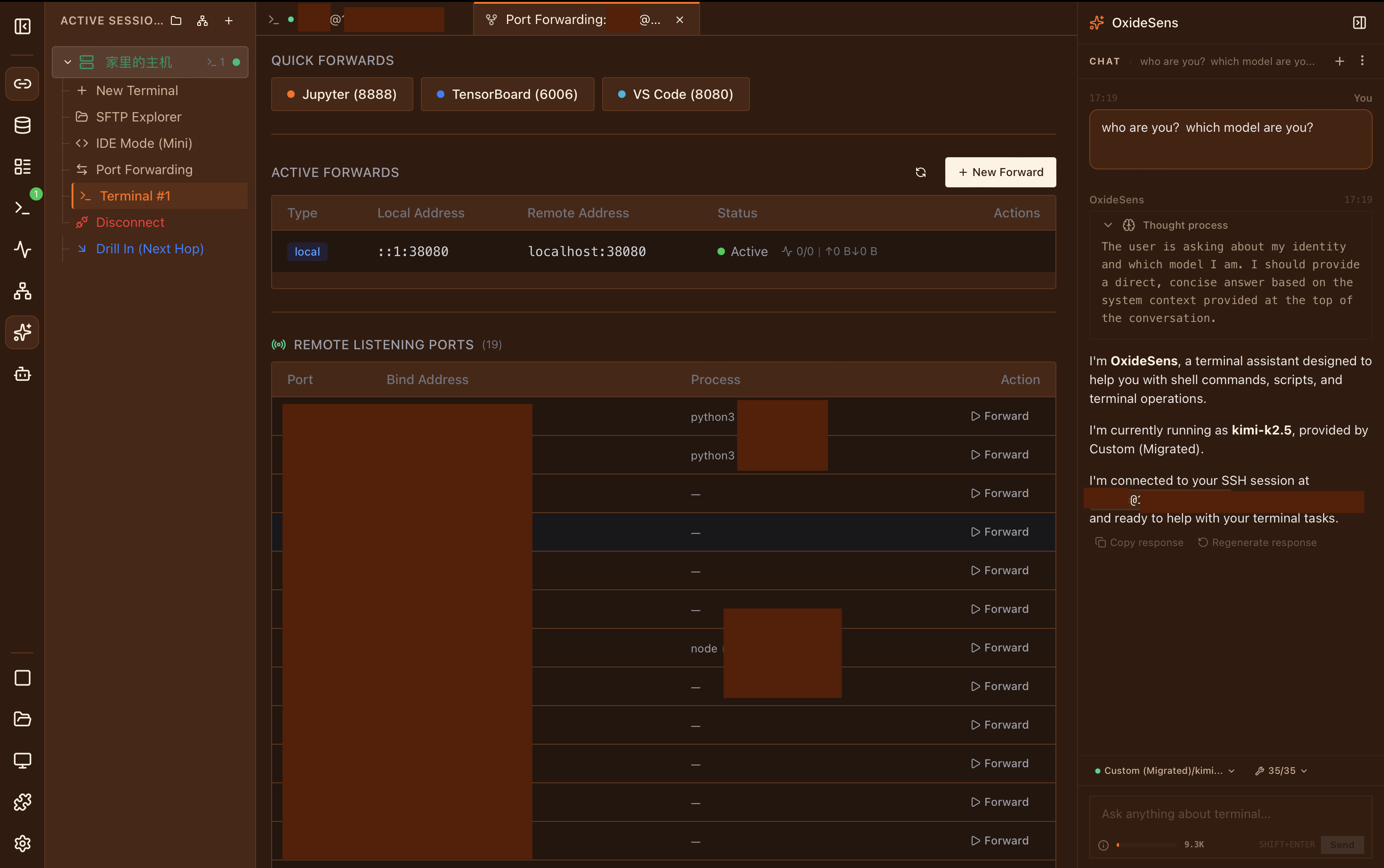

OxideSens AI

- Panneau en ligne (⌘I) + chat en barre latérale

- 40+ outils autonomes, protocole MCP

- Base de connaissances RAG (recherche hybride BM25 + vecteurs)

- Capture de contexte multi-source : terminal, IDE, SFTP, Git

Transfert de ports

- Local (-L), Distant (-R), SOCKS5 dynamique (-D)

- I/O par passage de messages sans verrou

- Restauration automatique après reconnexion

- Rapport d'erreur et délai d'inactivité

La sécurité d'abord

Protection de niveau entreprise sans la complexité.

Chiffrement haute sécurité

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 Mo mémoire, 4 itérations) pour les exports chiffrés .oxide.

Intégration trousseau OS

Mots de passe et clés API stockés dans le trousseau macOS, le gestionnaire d'identifiants Windows ou Linux Secret Service. Jamais dans les fichiers de configuration.

Cryptographie pure Rust

russh 0.54 + backend crypto ring. Clés Ed25519, RSA, ECDSA. Suites ChaCha20-Poly1305 et AES-GCM.

Biométrie et TOFU

Touch ID contrôle l'accès au trousseau sur macOS. Vérification des clés d'hôte par Trust-On-First-Use (TOFU). Mémoire sensible effacée instantanément.

Sous le capot

Architecture double-plan

Trames binaires WebSocket pour les I/O terminal, Tauri IPC pour les commandes de contrôle. Bande passante dédiée par session.

Rendu WebGL

Terminal accéléré GPU via xterm.js 6. Planificateur adaptatif : rafale 120Hz+, normal 60Hz, repos 1–15Hz.

Multiplexage de connexion

Une seule connexion SSH partagée entre terminal, SFTP, redirection et IDE. Pool à comptage de références avec nettoyage automatique.

Chiffrement haute sécurité

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 Mo mémoire, 4 itérations). Mots de passe dans le trousseau OS, Touch ID sur macOS.

11 langues

Traduction complète de l'UI sur 22 espaces de noms : English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Écosystème de plugins

Chargement ESM à l'exécution. 18 espaces de noms API, 24 composants UI pré-construits, contrat API gelé, disjoncteur auto-désactivation.

OxideTerm n'a pas été conçu pour combler un vide — il a été conçu pour repousser les limites entre performance et capacité du terminal. SSH en Rust pur, zéro dépendance C. Un protocole binaire propriétaire sans sérialisation JSON dans le chemin critique. Chiffrement d'export en ChaCha20-Poly1305 + Argon2id (coût mémoire de 256 Mo). Chaque décision architecturale traduit une seule obsession : ne jamais sacrifier la justesse pour la commodité.

Fonctionnalités incluses

Chaque fonctionnalité est intégrée. Aucun plugin requis, rien à acheter.

CLI Compagnon

Découvrez oxt — votre allié terminal.

JSON-RPC 2.0 via Unix Socket (macOS/Linux) ou Named Pipe (Windows). Sortie lisible et analysable.

Questions fréquentes

OxideTerm est-il gratuit ?

Quelles méthodes d'authentification SSH sont supportées ?

Où sont stockées mes données ?

Puis-je utiliser OxideTerm hors ligne ?

Que faut-il pour les fonctionnalités IA ?

Pourquoi OxideTerm n'utilise-t-il pas libssh2 ou OpenSSL ?

Conformité et mentions légales

OxideTerm est conçu pour l'administration système légitime, le développement et la recherche. Nous prenons la conformité au sérieux.

Conformité réseau

OxideTerm est un outil professionnel de gestion de serveurs distants et d'émulation de terminal. Ce logiciel est destiné exclusivement à l'administration système conforme, la gestion réseau, le développement logiciel et la recherche académique. Les utilisateurs doivent se conformer strictement à toutes les lois et réglementations applicables lors de l'utilisation des fonctions de tunnel SSH ou de redirection de ports. Toute utilisation de ce logiciel pour accéder de manière non autorisée à des ressources restreintes ou enfreindre les réglementations de cybersécurité est strictement interdite.

Avertissement sur le service IA

Les fonctions d'assistance IA fournies par OxideTerm (complétion de commandes, analyse de journaux) fonctionnent comme des outils d'intégration technique. L'historique des conversations IA est stocké localement sur l'appareil de l'utilisateur de manière chiffrée et n'est jamais téléchargé vers un serveur. Le logiciel ne distribue pas de contenu généré par l'IA à des tiers. Les utilisateurs sont responsables de la configuration de leurs propres identifiants API de services IA tiers et assument l'entière responsabilité légale des interactions résultantes. Nous recommandons d'utiliser ces fonctions en conformité avec toutes les réglementations applicables en matière de gouvernance de l'IA.

Sécurité des données et confidentialité

Nous comprenons la sensibilité des données opérationnelles. OxideTerm adopte une architecture Local-First. Tous les identifiants serveur, clés et fichiers de configuration sont chiffrés et stockés exclusivement sur l'appareil local de l'utilisateur à l'aide d'algorithmes de chiffrement haute sécurité. Ce logiciel ne collecte, ne télécharge ni ne divulgue aucune donnée de connexion sensible à des tiers.

Licence

Ce logiciel est distribué sous la licence Source Available (PolyForm Noncommercial 1.0.0). Les utilisateurs peuvent consulter le code source et l'utiliser à des fins non commerciales. L'utilisation commerciale nécessite une autorisation explicite du développeur.

Cette page est fournie à titre informatif uniquement et ne constitue pas un avis juridique. Il incombe aux utilisateurs de s'assurer que leur utilisation d'OxideTerm est conforme à toutes les lois locales et internationales applicables.

Télécharger OxideTerm

Disponible pour macOS, Windows et Linux

Configuration requise : macOS 10.15+, Windows 10+, Linux (glibc 2.31+)

Voir toutes les versions sur GitHub →