OxideTerm

Cero Electron. Cero OpenSSL. SSH en Rust puro.

Un solo binario nativo — shells locales, SSH, SFTP, IDE remoto, IA, reenvío de puertos, plugins, 30+ temas, 11 idiomas.

¿Por qué OxideTerm?

Problemas reales, soluciones reales.

| El problema | La respuesta de OxideTerm |

|---|---|

| Los clientes SSH no soportan shells locales | Motor híbrido — PTY local (zsh/bash/fish/pwsh/WSL2) + SSH remoto en una sola ventana |

| Reconexión = perder todo | Reconexión Grace Period — sondea la conexión anterior durante 30s antes de cortarla. Tus vim, htop, yazi sobreviven |

| La edición remota de archivos necesita VS Code Remote | IDE integrado — CodeMirror 6 sobre SFTP con 30+ lenguajes, agente remoto opcional de ~1 MB |

| Sin reutilización de conexiones SSH | Multiplexado — una conexión SSH compartida entre terminal, SFTP, reenvío e IDE |

| Las bibliotecas SSH dependen de OpenSSL | russh 0.54 — SSH en Rust puro compilado con ring. Cero dependencias C |

| Aplicaciones Electron de 100+ MB | Tauri 2.0 — binario de 25–40 MB. No es un wrapper — aplicación nativa real con backend Rust |

| IA limitada a un solo proveedor | OxideSens — 40+ herramientas autónomas, protocolo MCP, base de conocimientos RAG. Compatible con cualquier API |

Véalo en acción

OxideSens AI abre una terminal local y ejecuta un comando — totalmente autónomo, totalmente integrado.

Todo lo que necesitas, nada que no

Terminal

- Paneles divididos con difusión a todas las sesiones

- Renderizado WebGL a 60fps+, modo ráfaga 120Hz

- Grabación y reproducción de sesiones (asciicast v2)

- 31+ temas + editor de temas personalizados CSS

- Paleta de comandos (⌘K) y modo zen

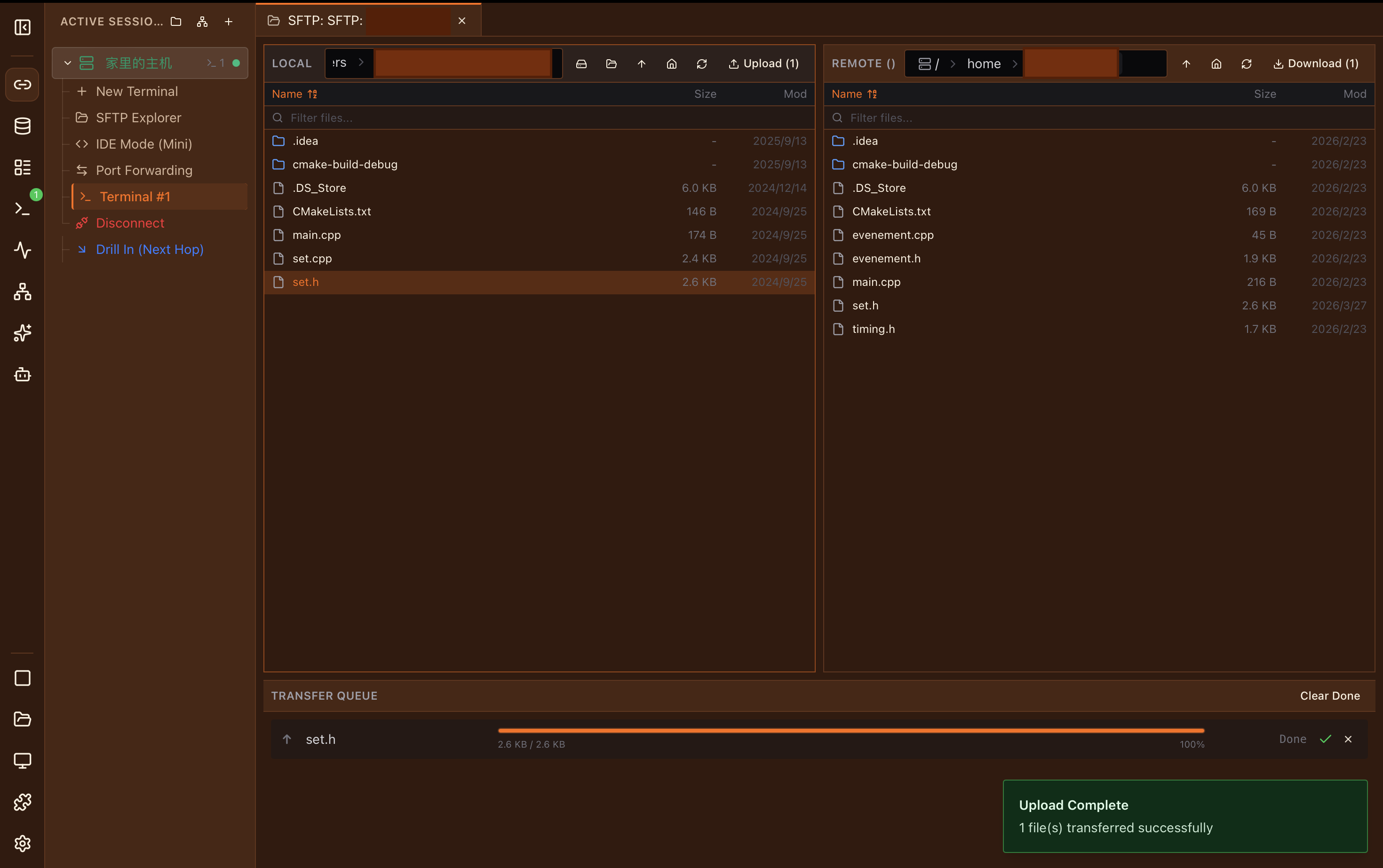

Gestor SFTP

- Navegador de doble panel con arrastrar y soltar

- Vista previa inteligente: imágenes, video, audio, código, PDF, hex, fuentes

- Cola de transferencia con progreso en tiempo real y ETA

- Marcadores y extracción de archivos

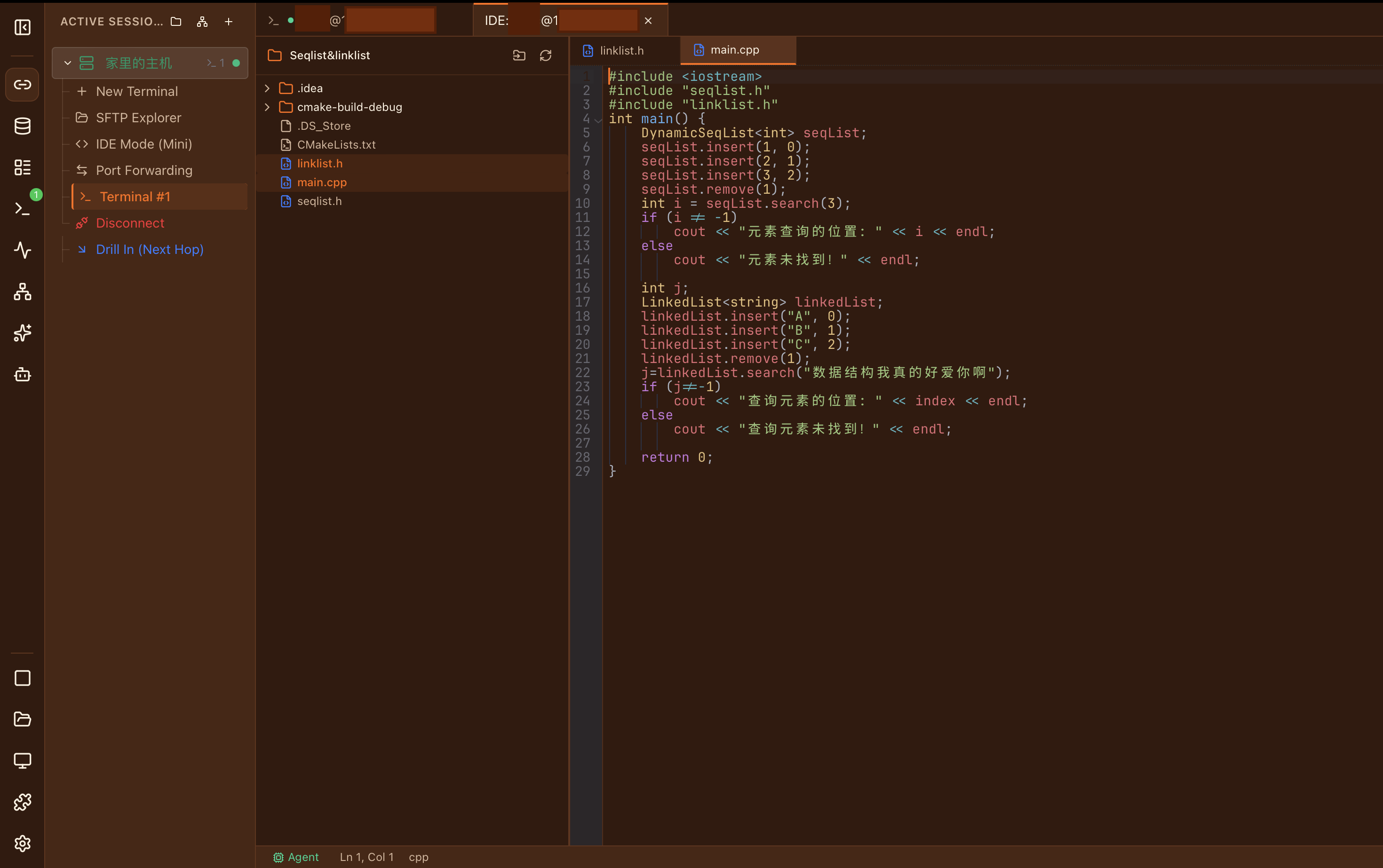

IDE integrado

- CodeMirror 6 con 30+ modos de lenguaje

- Árbol de archivos con estado Git

- Edición multi-pestaña con resolución de conflictos

- Agente remoto opcional ~1 MB (Linux, 10+ arquitecturas)

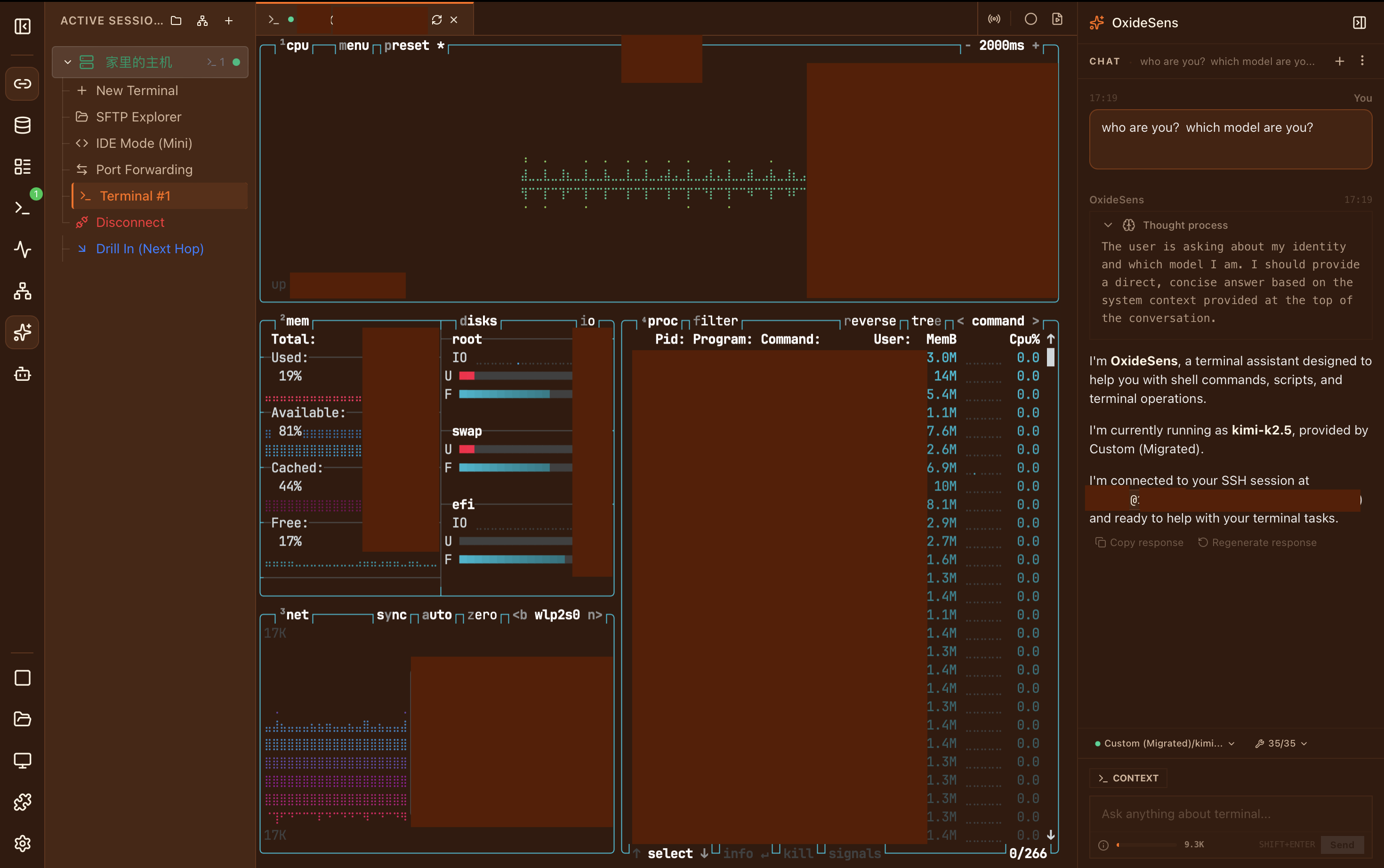

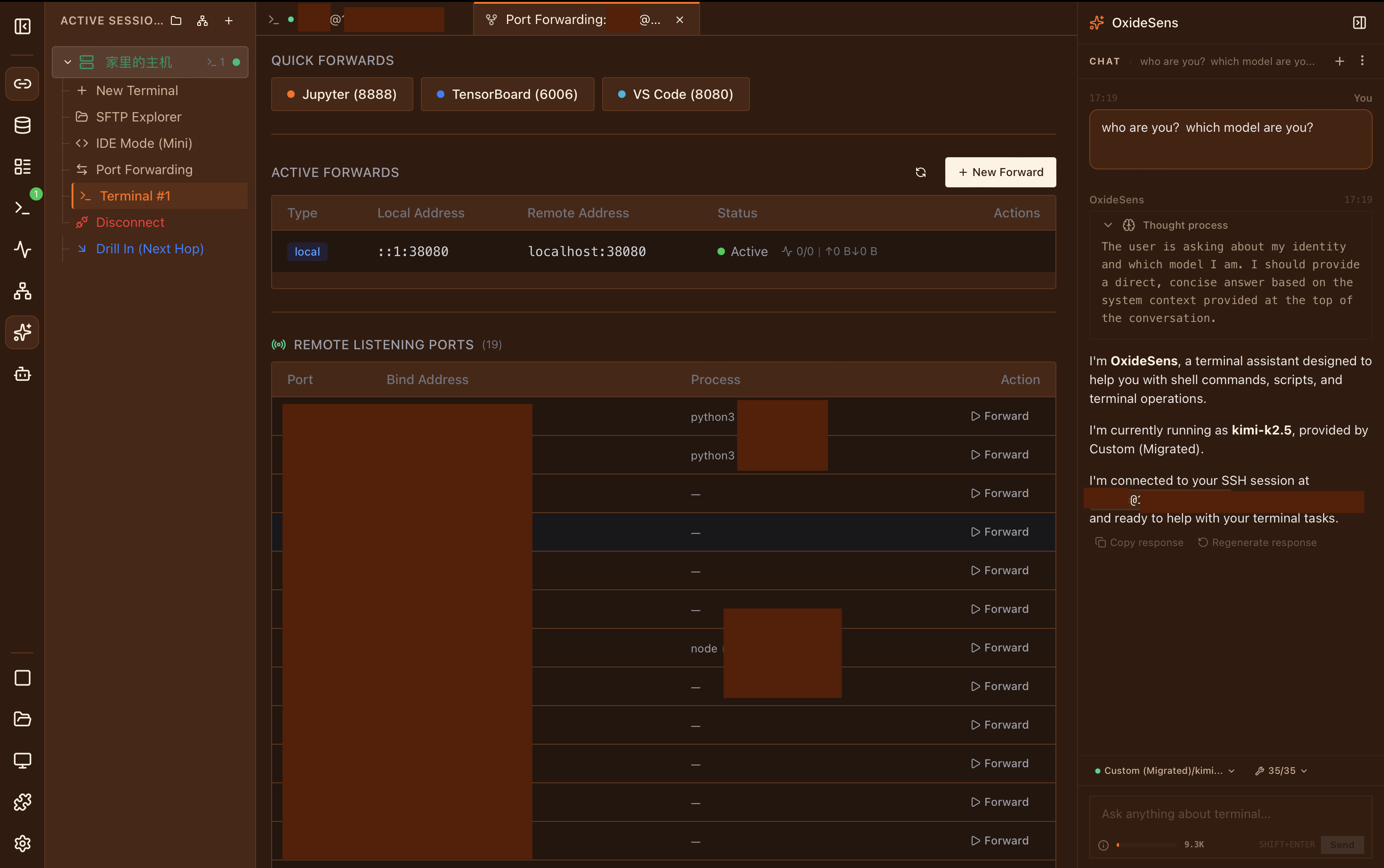

OxideSens AI

- Panel en línea (⌘I) + chat en barra lateral

- 40+ herramientas autónomas, protocolo MCP

- Base de conocimiento RAG (búsqueda híbrida BM25 + vectores)

- Captura de contexto multi-fuente: terminal, IDE, SFTP, Git

Reenvío de puertos

- Local (-L), Remoto (-R), SOCKS5 dinámico (-D)

- I/O por paso de mensajes sin bloqueo

- Restauración automática tras reconexión

- Reporte de fallos y tiempo de inactividad

Seguridad primero

Protección empresarial sin complejidad empresarial.

Cifrado de alta seguridad

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iteraciones) para exportaciones cifradas .oxide.

Integración con llavero del SO

Contraseñas y claves API almacenadas en llavero macOS, administrador de credenciales Windows o Linux Secret Service. Nunca en archivos de configuración.

Criptografía pura Rust

russh 0.54 + backend criptográfico ring. Claves Ed25519, RSA, ECDSA. Suites ChaCha20-Poly1305 y AES-GCM.

Biometría y TOFU

Touch ID controla el acceso al llavero en macOS. Verificación de claves de host con Trust-On-First-Use (TOFU). Memoria sensible borrada instantáneamente.

Bajo el capó

Arquitectura de doble plano

Tramas binarias WebSocket para I/O de terminal, Tauri IPC para comandos de control. Ancho de banda dedicado por sesión.

Renderizado WebGL

Terminal acelerado por GPU vía xterm.js 6. Planificador adaptativo: ráfaga 120Hz+, normal 60Hz, inactivo 1–15Hz.

Multiplexado de conexiones

Una conexión SSH compartida entre terminal, SFTP, reenvío e IDE. Pool con conteo de referencias y limpieza automática.

Cifrado de alta seguridad

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB memoria, 4 iteraciones). Contraseñas en el llavero del SO, Touch ID en macOS.

11 idiomas

Traducción completa de la UI en 22 espacios de nombres: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Ecosistema de plugins

Carga ESM en tiempo de ejecución. 18 espacios de nombres API, 24 componentes UI prediseñados, contrato API congelado, disyuntor auto-desactivación.

OxideTerm no se construyó para llenar un vacío en el mercado, sino para desafiar el límite entre rendimiento y capacidad del terminal. SSH en Rust puro, cero dependencias de C. Un protocolo binario propio sin serialización JSON en la ruta crítica. Cifrado de exportación con ChaCha20-Poly1305 + Argon2id (coste de memoria de 256 MB). Cada decisión arquitectónica refleja una sola obsesión: nunca sacrificar la corrección por la comodidad.

Funciones incluidas

Cada función viene integrada. Sin plugins, sin compras adicionales.

CLI Compañero

Conozca oxt — su aliado de terminal.

JSON-RPC 2.0 vía Unix Socket (macOS/Linux) o Named Pipe (Windows). Salida legible y parseable.

Preguntas frecuentes

¿OxideTerm es gratuito?

¿Qué métodos de autenticación SSH se soportan?

¿Dónde se almacenan mis datos?

¿Puedo usar OxideTerm sin conexión?

¿Qué necesito para las funciones de IA?

¿Por qué OxideTerm no usa libssh2 ni OpenSSL?

Cumplimiento y avisos legales

OxideTerm está diseñado para la administración de sistemas legítima, el desarrollo y la investigación. Nos tomamos el cumplimiento en serio.

Cumplimiento de red

OxideTerm es una herramienta profesional de gestión de servidores remotos y emulación de terminal. Este software está destinado exclusivamente a la administración de sistemas conforme, la gestión de redes, el desarrollo de software y la investigación académica. Los usuarios deben cumplir estrictamente con todas las leyes y regulaciones aplicables al utilizar las funciones de túnel SSH o reenvío de puertos. Queda estrictamente prohibido el uso de este software para acceder de forma no autorizada a recursos restringidos o violar las regulaciones de ciberseguridad.

Aviso sobre el servicio de IA

Las funciones de asistencia de IA proporcionadas por OxideTerm (completado de comandos, análisis de registros) funcionan como herramientas de integración técnica. El historial de conversaciones de IA se almacena localmente en el dispositivo del usuario de forma cifrada y nunca se sube a ningún servidor. El software no distribuye contenido generado por IA a terceros. Los usuarios son responsables de configurar sus propias credenciales de API de servicios de IA de terceros y asumen la responsabilidad legal final por las interacciones resultantes. Recomendamos usar estas funciones en cumplimiento con todas las regulaciones de gobernanza de IA aplicables.

Seguridad de datos y privacidad

Entendemos la sensibilidad de los datos operativos. OxideTerm adopta una arquitectura Local-First. Todas las credenciales del servidor, claves y archivos de configuración se cifran y almacenan exclusivamente en el dispositivo local del usuario mediante algoritmos de cifrado de alta seguridad. Este software no recopila, carga ni divulga datos de conexión sensibles a terceros.

Licencia

Este software se distribuye bajo la licencia Source Available (PolyForm Noncommercial 1.0.0). Los usuarios pueden ver el código fuente y usarlo con fines no comerciales. El uso comercial requiere autorización explícita del desarrollador.

Esta página se proporciona solo con fines informativos y no constituye asesoramiento legal. Los usuarios son responsables de garantizar que su uso de OxideTerm cumpla con todas las leyes locales e internacionales aplicables.

Descargar OxideTerm

Disponible para macOS, Windows y Linux

Requisitos: macOS 10.15+, Windows 10+, Linux (glibc 2.31+)

Ver todas las versiones en GitHub →