OxideTerm

Kein Electron. Kein OpenSSL. Reines Rust SSH.

Eine native Binärdatei — lokale Shells, SSH, SFTP, Remote-IDE, KI, Portweiterleitung, Plugins, 30+ Themes, 11 Sprachen.

Warum OxideTerm?

Echte Probleme, echte Lösungen.

| Das Problem | OxideTerms Antwort |

|---|---|

| SSH-Clients können keine lokalen Shells | Hybrid-Engine — lokales PTY (zsh/bash/fish/pwsh/WSL2) + Remote-SSH in einem Fenster |

| Neuverbindung = alles verlieren | Grace Period Wiederverbindung — prüft die alte Verbindung 30s bevor sie getrennt wird. Ihre vim-, htop-, yazi-Sitzungen überleben |

| Remote-Dateibearbeitung braucht VS Code Remote | Integrierte IDE — CodeMirror 6 über SFTP mit 30+ Sprachen, optionaler ~1 MB Remote-Agent |

| Keine Wiederverwendung von SSH-Verbindungen | Multiplexing — eine SSH-Verbindung geteilt zwischen Terminal, SFTP, Weiterleitung und IDE |

| SSH-Bibliotheken hängen von OpenSSL ab | russh 0.54 — reines Rust SSH kompiliert mit ring. Null C-Abhängigkeiten |

| 100+ MB Electron-Apps | Tauri 2.0 — 25–40 MB Binärdatei. Kein Wrapper — echte native App mit Rust-Backend |

| KI auf einen Anbieter beschränkt | OxideSens — 40+ autonome Tools, MCP-Protokoll, RAG-Wissensbasis. Funktioniert mit jeder API |

In Aktion sehen

OxideSens AI öffnet ein lokales Terminal und führt einen Befehl aus — vollständig autonom, vollständig integriert.

Alles was Sie brauchen, nichts was Sie nicht brauchen

Terminal

- Geteilte Panels mit Broadcast-Eingabe an alle Sitzungen

- WebGL-Rendering bei 60fps+, Burst-Modus 120Hz

- Sitzungsaufzeichnung und -wiedergabe (asciicast v2)

- 31+ Themes + CSS-Variablen Custom-Theme-Editor

- Befehlspalette (⌘K) und Zen-Modus

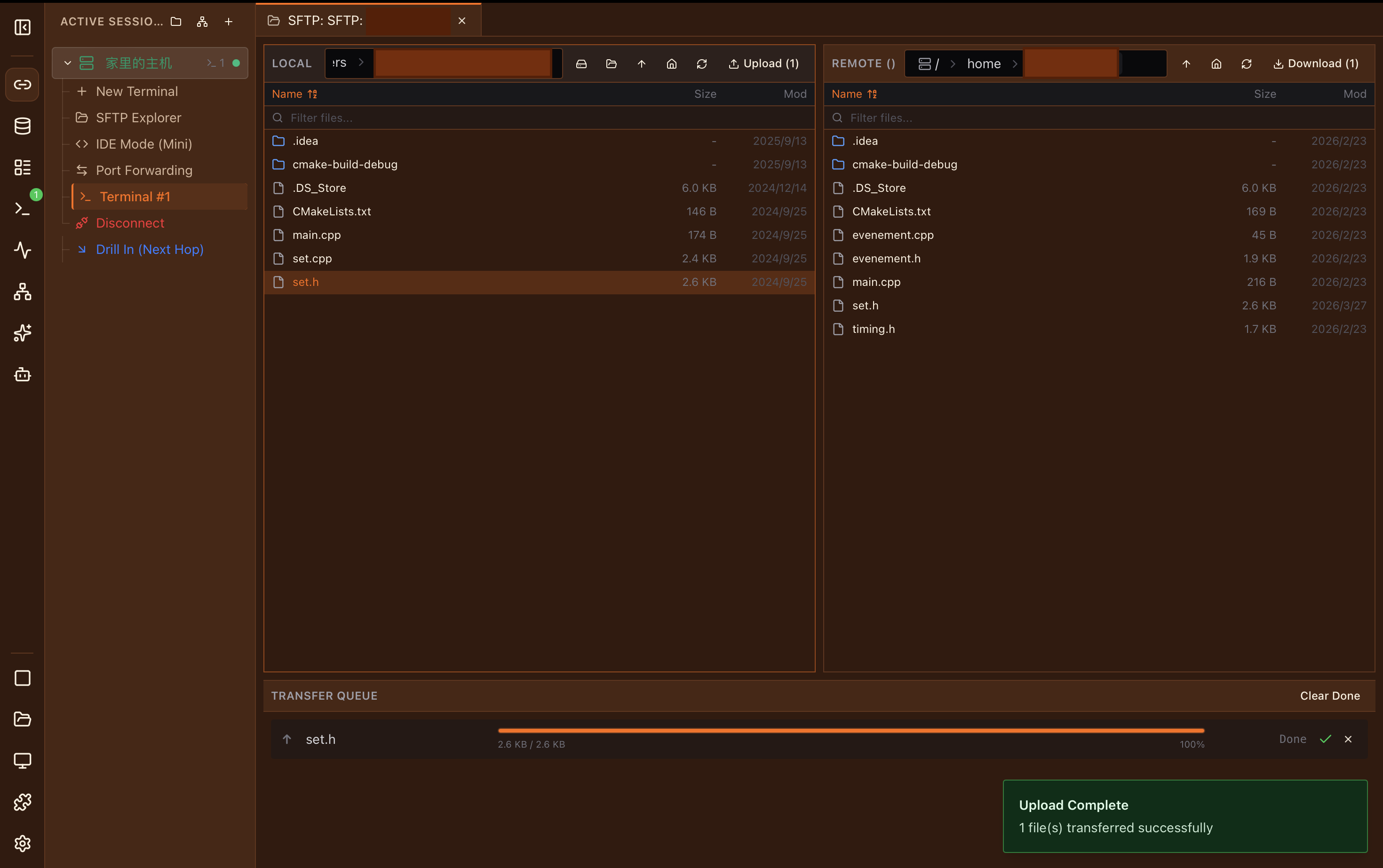

SFTP-Dateimanager

- Dual-Panel-Browser mit Drag & Drop

- Intelligente Vorschau: Bilder, Video, Audio, Code, PDF, Hex, Schriften

- Übertragungswarteschlange mit Echtzeit-Fortschritt und ETA

- Lesezeichen und Archiv-Entpackung

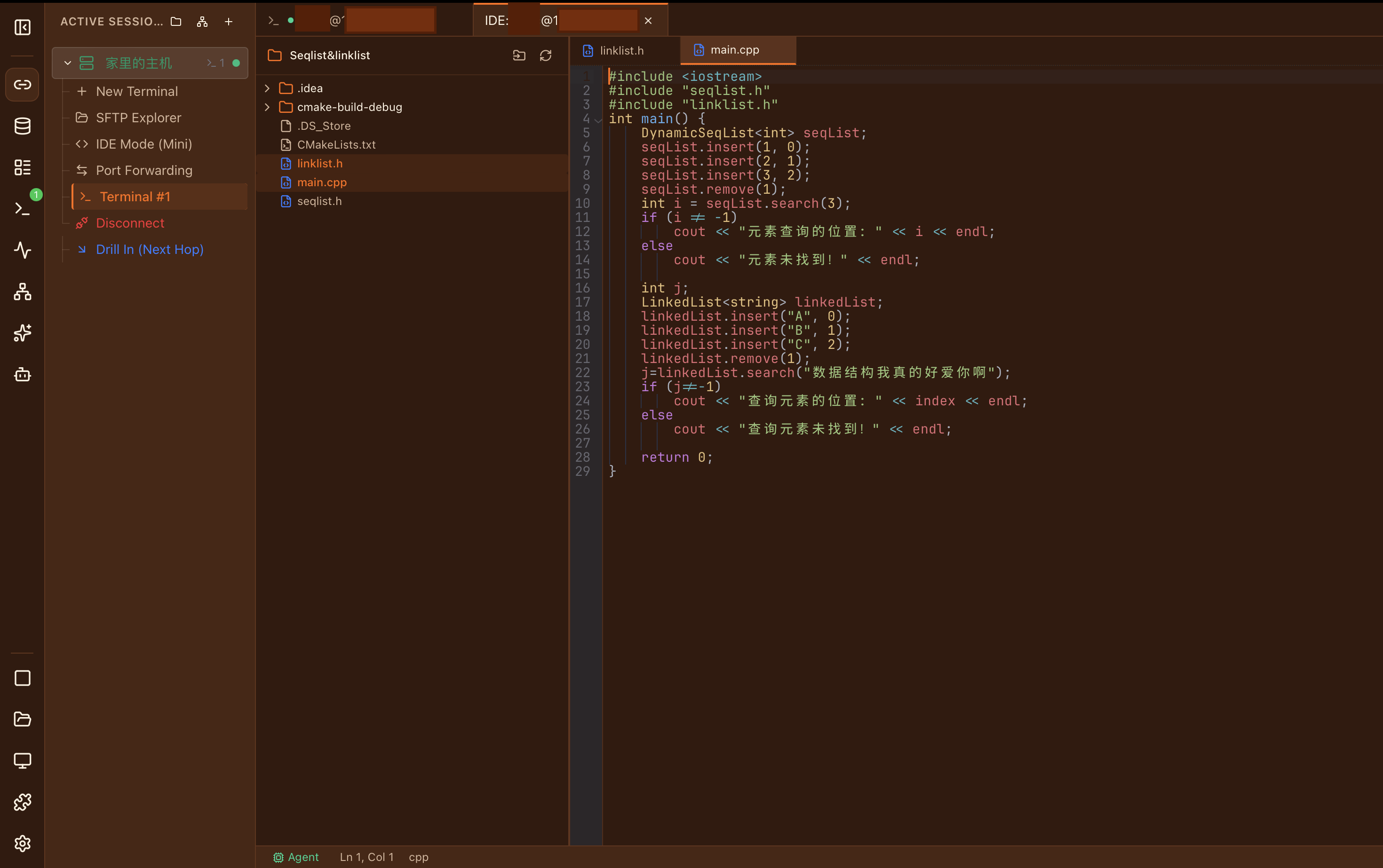

Integrierte IDE

- CodeMirror 6 mit 30+ Sprachmodi

- Dateibaum mit Git-Status

- Multi-Tab-Bearbeitung mit Konfliktlösung

- Optionaler ~1 MB Remote-Agent (Linux, 10+ Architekturen)

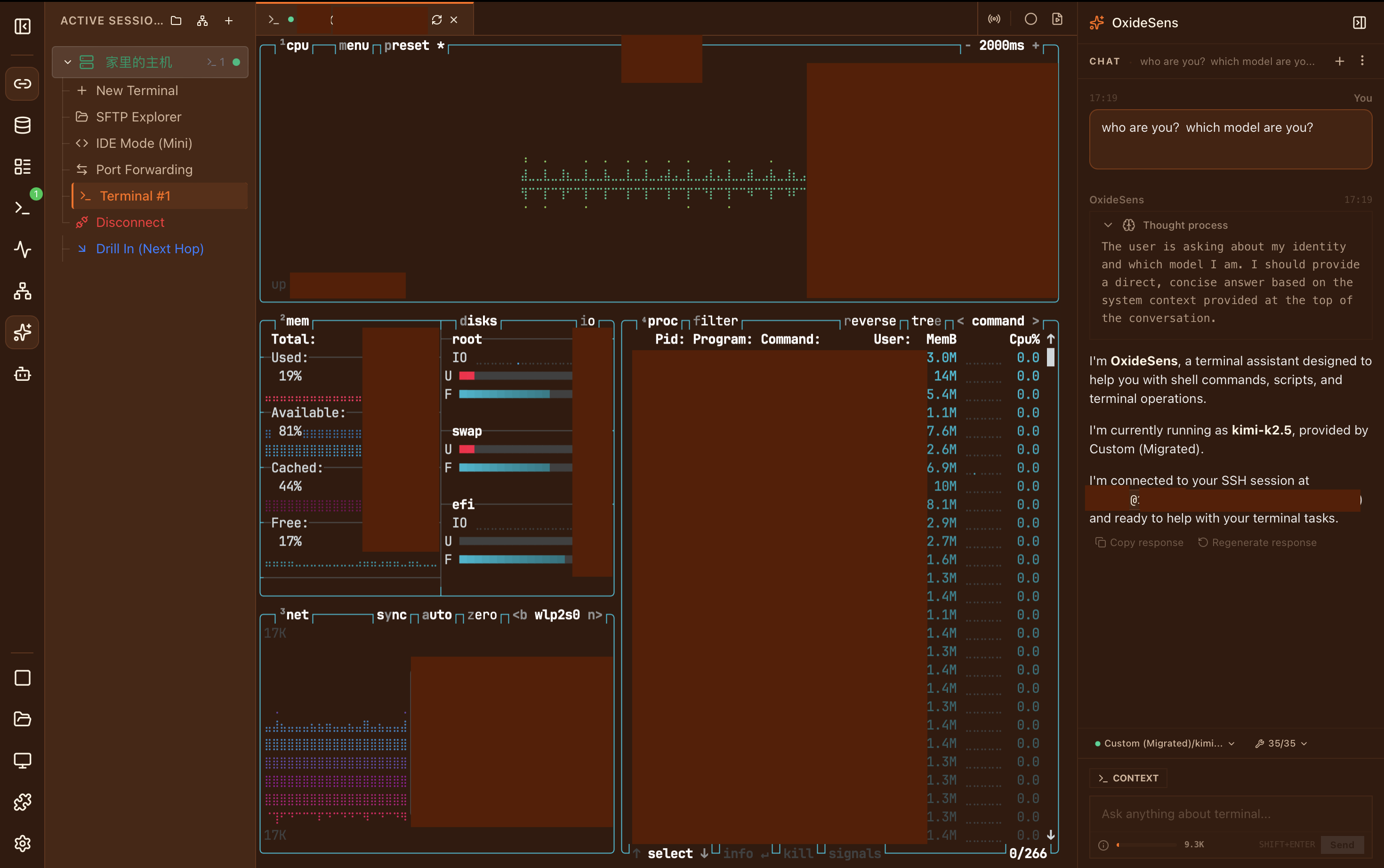

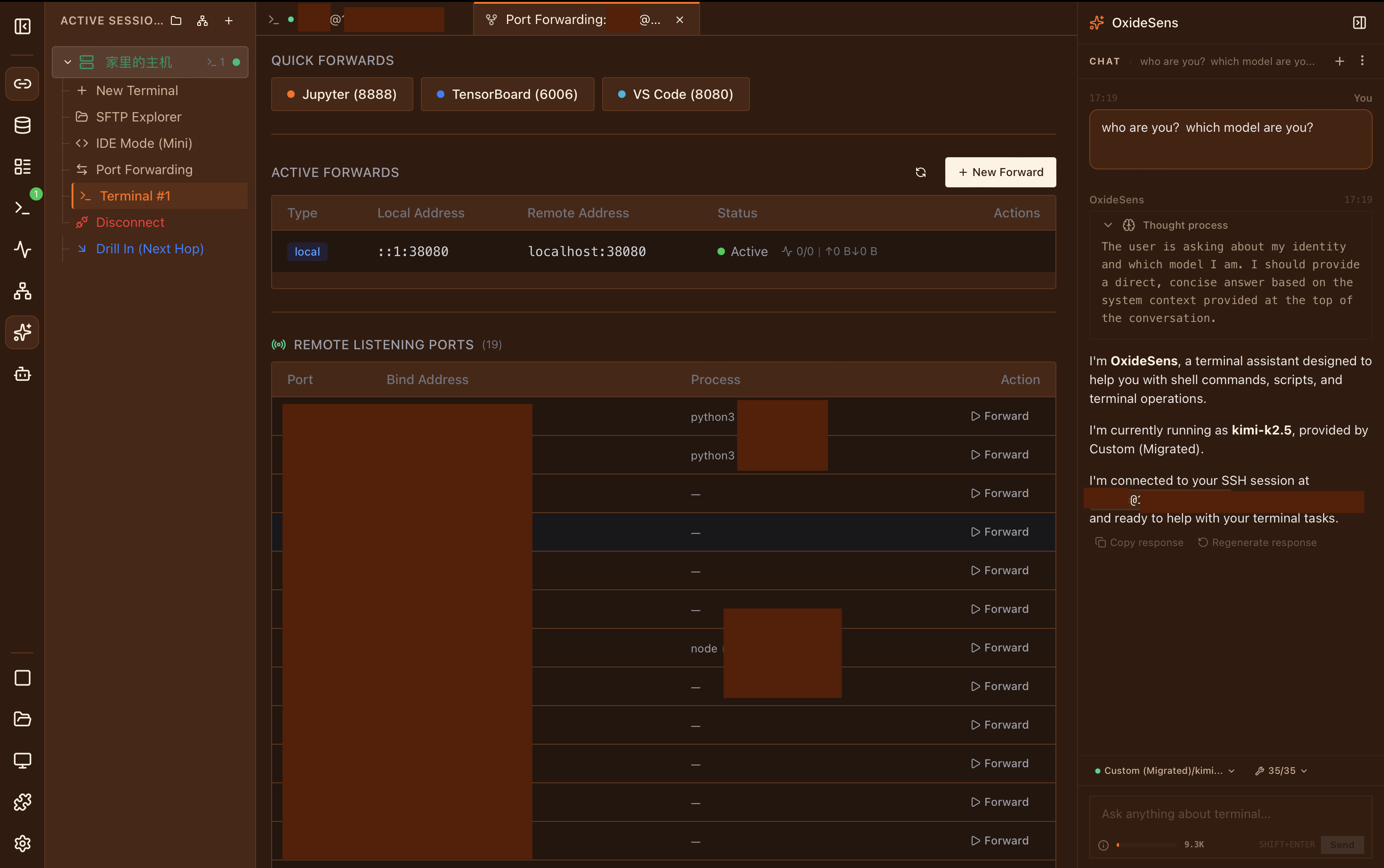

OxideSens AI

- Inline-Panel (⌘I) + Seitenleisten-Chat

- 40+ autonome Tools, MCP-Protokoll

- RAG-Wissensbasis (BM25 + Vektor-Hybridsuche)

- Multi-Source-Kontexterfassung: Terminal, IDE, SFTP, Git

Port-Weiterleitung

- Lokal (-L), Remote (-R), Dynamisch SOCKS5 (-D)

- Lock-freie Nachrichtenbasierte I/O

- Automatische Wiederherstellung nach Neuverbindung

- Fehlerberichte und Leerlauf-Timeout

Sicherheit zuerst

Unternehmensschutz ohne Unternehmenskomplexität.

Hochsichere Verschlüsselung

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB Speicher, 4 Iterationen) für .oxide-verschlüsselte Exporte.

OS-Schlüsselbund-Integration

Passwörter und API-Schlüssel im macOS-Schlüsselbund, Windows-Anmeldeinformationsverwaltung oder Linux Secret Service. Niemals in Konfigurationsdateien.

Reine Rust-Kryptographie

russh 0.54 + ring Krypto-Backend. Ed25519-, RSA-, ECDSA-Schlüssel. ChaCha20-Poly1305 und AES-GCM Cipher Suites.

Biometrie und TOFU

Touch ID schützt den Schlüsselbund-Zugriff auf macOS. Host-Key-Verifizierung mit Trust-On-First-Use (TOFU). Sensible Speicherbereiche sofort gelöscht.

Unter der Haube

Dual-Plane-Architektur

WebSocket-Binärframes für Terminal-I/O, Tauri IPC für Steuerbefehle. Jede Sitzung erhält dedizierte Bandbreite.

WebGL-Rendering

GPU-beschleunigtes Terminal über xterm.js 6. Adaptiver Scheduler: Burst 120Hz+, Normal 60Hz, Leerlauf 1–15Hz Backoff.

Verbindungsmultiplexing

Eine SSH-Verbindung geteilt zwischen Terminal, SFTP, Weiterleitung und IDE. Referenzzählender Pool mit automatischer Bereinigung.

Hochsichere Verschlüsselung

ChaCha20-Poly1305 AEAD + Argon2id KDF (256 MB Speicher, 4 Iterationen). Passwörter im OS-Schlüsselbund, Touch ID auf macOS.

11 Sprachen

Vollständige UI-Übersetzung über 22 Namespaces: English, 简体中文, 繁體中文, 日本語, 한국어, Français, Deutsch, Español, Italiano, Português, Tiếng Việt.

Plugin-Ökosystem

Runtime-ESM-Loading. 18 API-Namespaces, 24 vorgefertigte UI-Komponenten, eingefrorener API-Vertrag, Circuit-Breaker-Autodeaktivierung.

OxideTerm wurde nicht gebaut, um eine Marktlücke zu füllen — sondern um die Grenze zwischen Terminal-Performance und Funktionalität herauszufordern. Reines Rust-SSH ohne C-Abhängigkeiten. Ein eigenes binäres Drahtprotokoll ohne JSON-Serialisierung im Hot Path. Export-Verschlüsselung mit ChaCha20-Poly1305 + Argon2id (256 MB Speicherkosten). Jede architektonische Entscheidung folgt einer einzigen Obsession: niemals Korrektheit gegen Bequemlichkeit eintauschen.

Enthaltene Funktionen

Jede Funktion ist eingebaut. Keine Plugins nötig, keine Zusatzkäufe.

CLI-Begleiter

Lernen Sie oxt kennen — Ihr Terminal-Partner.

JSON-RPC 2.0 über Unix Socket (macOS/Linux) oder Named Pipe (Windows). Menschenlesbare und maschinenlesbare Ausgabe.

Häufig gestellte Fragen

Ist OxideTerm kostenlos?

Welche SSH-Authentifizierungsmethoden werden unterstützt?

Wo werden meine Daten gespeichert?

Kann ich OxideTerm offline nutzen?

Was brauche ich für die KI-Funktionen?

Warum verwendet OxideTerm kein libssh2 oder OpenSSL?

Compliance und rechtliche Hinweise

OxideTerm wurde für die legitime Systemadministration, Entwicklung und Forschung entwickelt. Wir nehmen Compliance ernst.

Netzwerk-Compliance

OxideTerm ist ein professionelles Remote-Server-Management- und Terminalemulations-Tool. Diese Software ist ausschließlich für die vorschriftsmäßige Systemadministration, Netzwerkverwaltung, Softwareentwicklung und akademische Forschung bestimmt. Benutzer müssen alle geltenden Gesetze und Vorschriften bei der Nutzung von SSH-Tunneling oder Port-Forwarding-Funktionen strikt einhalten. Jede Nutzung dieser Software für unbefugten Zugriff auf eingeschränkte Ressourcen oder Verstöße gegen Cybersicherheitsvorschriften ist strengstens untersagt.

KI-Service-Haftungsausschluss

Die von OxideTerm bereitgestellten KI-unterstützten Funktionen (Befehlsvervollständigung, Protokollanalyse) dienen als technische Integrationswerkzeuge. Der KI-Chatverlauf wird verschlüsselt auf dem lokalen Gerät des Benutzers gespeichert und niemals auf einen Server hochgeladen. Die Software verteilt keine KI-generierten Inhalte an Dritte. Benutzer sind für die Konfiguration ihrer eigenen API-Zugangsdaten für KI-Dienste Dritter verantwortlich und tragen die endgültige rechtliche Verantwortung für die daraus resultierenden Interaktionen. Wir empfehlen die Nutzung in Übereinstimmung mit allen geltenden KI-Governance-Vorschriften.

Datensicherheit und Datenschutz

Wir verstehen die Sensibilität von Betriebsdaten. OxideTerm verwendet eine Local-First-Architektur. Alle Serverzugangsdaten, Schlüssel und Konfigurationsdateien werden mit hochsicheren Verschlüsselungsalgorithmen ausschließlich auf dem lokalen Gerät des Benutzers gespeichert. Diese Software sammelt, lädt hoch oder gibt keine sensiblen Verbindungsdaten an Dritte weiter.

Lizenz

Diese Software wird unter der Source Available (PolyForm Noncommercial 1.0.0) Lizenz vertrieben. Benutzer können den Quellcode einsehen und für nicht-kommerzielle Zwecke nutzen. Kommerzielle Nutzung erfordert eine ausdrückliche Genehmigung des Entwicklers.

Diese Seite dient nur zu Informationszwecken und stellt keine Rechtsberatung dar. Die Benutzer sind dafür verantwortlich sicherzustellen, dass ihre Nutzung von OxideTerm allen geltenden lokalen und internationalen Gesetzen entspricht.

OxideTerm herunterladen

Verfügbar für macOS, Windows und Linux

Systemanforderungen: macOS 10.15+, Windows 10+, Linux (glibc 2.31+)

Alle Releases auf GitHub ansehen →